サービス

主なマネージドサービス

大企業・中堅企業向き

-

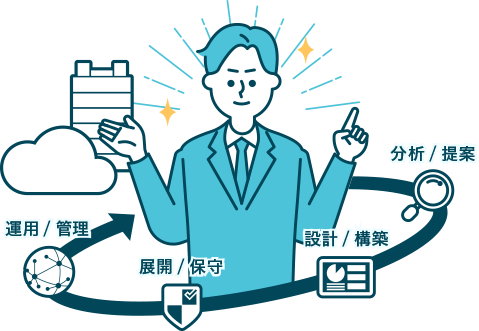

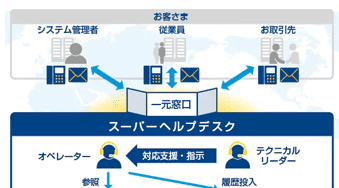

トータルマネージサービス。

NTTドコモビジネスのベストプラクティスをセミオーダー型で提供詳しくはこちら

-

AWS

導入支援・運用サービス導入アセスメントからマイグレーション、保守運用まで1社完結

詳しくはこちら

-

多店舗ネットワーク

マネジメント24時間365日、多店舗・多拠点ネットワークの一元監視、運用、故障対応

詳しくはこちら

-

Azure

マネージドサービスOpenAI PoCアプリ、短納期モデル提供

詳しくはこちら

-

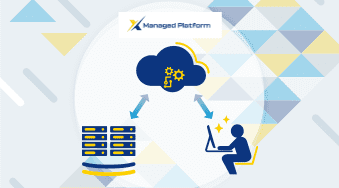

X Managed®

works with SentinelOne自立型AI搭載の次世代エンドポイントセキュリティ(EPP+EDR)

詳しくはこちら

-

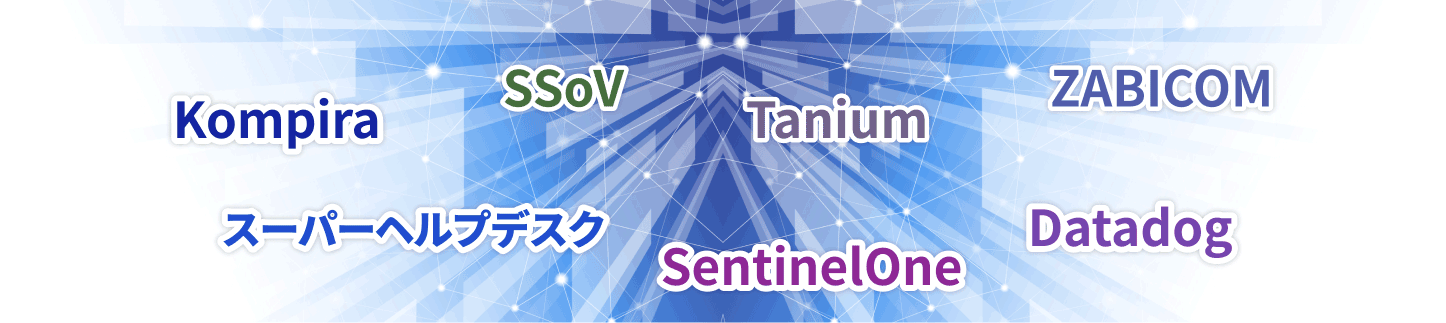

マルチクラウド

マネジメント600以上のシステム・アプリケーション・サービスを一元的に監視

詳しくはこちら

マネージド・関連

全19サービス

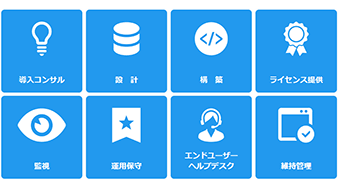

- 豊富な拡張

コンポーネント : - セキュリティ 、 監視 、AI検知 、自動化コンポーネント

- 多彩な支援

サービス : - ヘルプデスク 、コンタクトセンター 、デリバリー 、サービスマネージャー

マネージド導入事例

マンガdeウィズICT

ICT環境の構築・監視・運用管理までワンストップでアウトソーシングする「トータルマネージドソリューション」について、その特長をマンガで楽しく解説します。

★★ 2024.09 リニューアルOPEN! ★★

4つのジャンルから選んで探せる検索機能を追加し、希望に合うマンガを簡単に見つけられるようになりました。

新着作品

-

マネージド・サービス/クラウド導入

クラウド運用からDatadogの監視運用までお任せ、PoC実施で導入準備も安心です

マルチクラウドマネジメント

みんな仲良し、アニマルランドに新しい仲間が加わった!監視ツール「Datadog」について詳しく教えてくれて、頼もしい限り。

-

ネットワーク監視・モニタリング

ネットワーク通信量を可視化し、機械学習による異常検知でネットワーク運用・分析をサポート

ネットワーク・トラフィック分析

毎日大忙しのアリンコカンパニー。最近導入した「ネットワーク・トラフィック分析」サービスについて、女王アリから質問されたIT担当アリは困ってしまい・・・?

-

セキュリティ対策

NGAV・EPP・EDRを統合し、自律型AIを駆使した次世代サイバーセキュリティ

SentinelOne

ジャスミン刑事のもとへ、宿敵・エージェント01から組織への復讐に関する協力依頼のメールが・・。仲が悪いはずの2人で共同作戦、果たしてどうなることやら!?

マネージドサービスとは

ICTコラム

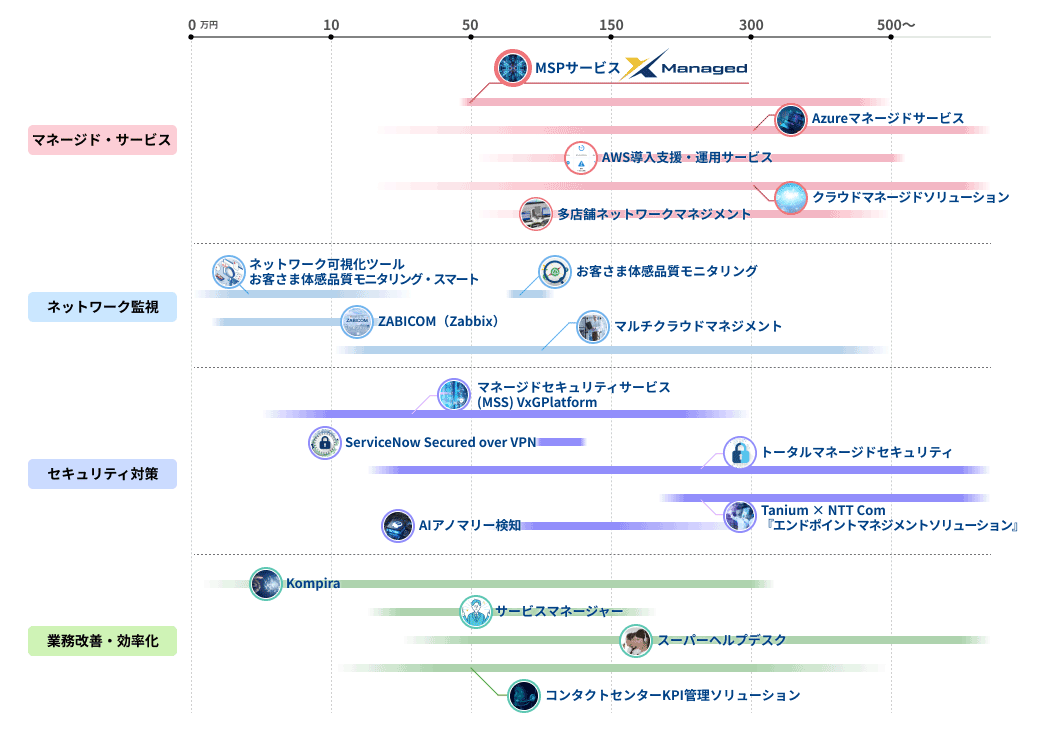

サービスマップ

各サービスをクリックすると、それぞれのサービスページへと移動します。

左右にスクロールしてご覧ください。

月間コスト

サービスメニュー

各サービスをクリックすると、それぞれのサービスページへと移動します。

左右にスクロールしてご覧ください。

マネージド・特性マップ

| オールインワン・コンポーザブル | カスタマイズ | ワンストップ |

|---|---|---|

|

網羅的に機能を揃え選択によって最適化とコスト的成果を実現 |

網羅的に機能を揃え選択によって最適化とコスト的成果を実現 |

要件定義から構築、そしてマネージド提供まで一気通貫で提供 |

個別ソリューション・特性マップ

| 監視・可視化 | セキュリティ | 自動化 | 管理 | |

|---|---|---|---|---|

| ネットワークのパフォーマンスやトラフィック監視 | 閉域ネットワーク・AIを使ったセキュリティ対策 | Tier1のシステム運用自動化 | オープンソースの統合管理、サービスの請負管理 | |

| 自社SW導入 (ツール) |

||||

| 導入運用 サポート |

||||

| 運用請負 |