DMZとは

DMZは「DeMilitarized Zone」の略で、日本語では「非武装地帯」を意味します。

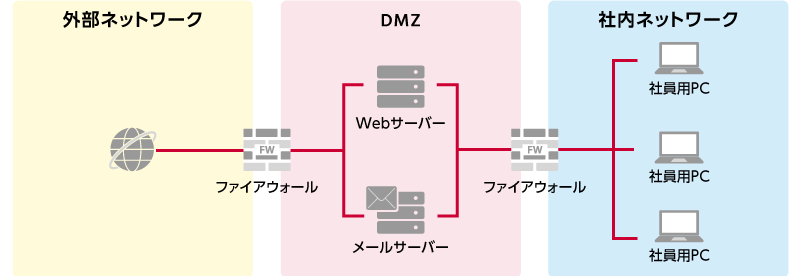

現実世界において軍事境界線付近などに設けられる「軍事活動が許されないエリア」を指す軍事用語として使用されることもありますが、ネットワーク用語としてのDMZは、1つまたは複数のファイアウォールを使用して外部ネットワークと社内ネットワークとの間に設ける「緩衝エリア」のことを指します。

ファイアウォールは不正アクセスや情報漏えいを防ぐセキュリティ製品であり、その機能を活用して設けられるのがDMZです。

ネットワークにおけるDMZ構成のメリット

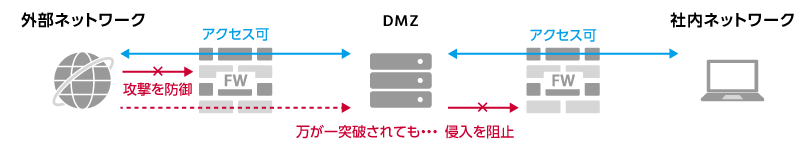

次の図は外部ネットワーク、DMZ、社内ネットワークそれぞれのアクセス可否を示したものです。DMZには外部ネットワーク、社内ネットワークの双方からアクセスできるのに対し、DMZからは外部ネットワークにしかアクセスすることはできません。

そのため、たとえば、DMZにWebサーバーやメールサーバーなどの公開サーバーを配置した場合、外部からのサイバー攻撃でファイアウォールを突破されても、社内ネットワークには直接到達できないため、被害を最小限に抑えることができます。

また、DMZの構築に必要となるのはファイアウォールのみであるため、比較的容易に、かつ低コストで導入できるというメリットもあります。

ただし、DMZは万能ではありません。外部ネットワークからのサイバー攻撃から社内ネットワークを守る機能はありますが、例えば公開サーバーを防御する機能や、社内ネットワーク機器をウイルス感染から守るような機能はありません。

セキュリティを強化するには、他のセキュリティ対策と組み合わせた、いわゆる「多層防御」の考え方が必要となります。

参考:多層防御とは? 特徴や多重防御との違い、セキュリティ攻撃対策として有効なBDAPを解説!

DMZの構築方法

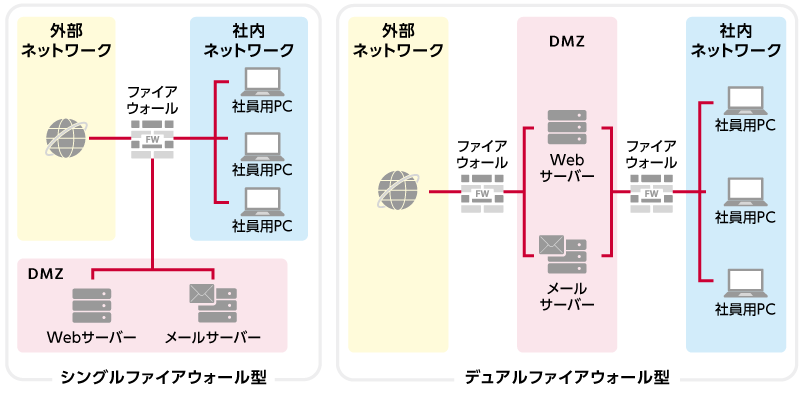

次のイラストは、現在主流となっているDMZの構成である「シングルファイアウォール型」と「デュアルファイアウォール型」を示しています。

「シングルファイアウォール型」は、1台のファイアウォールを使用し、設定によりアクセス可否を切り換える構成です。ファイアウォールの数が少なくて済み、コスト面でメリットがある反面、設定が複雑になりやすく、外部ネットワークと社内ネットワークの通信を1台のファイアウォールで処理するため、ファイアウォールに脆弱性や不具合が発見された場合などにセキュリティが低下する恐れがあるなどのデメリットもあります。

「デュアルファイアウォール型」は、2台のファイアウォールを使用し、外部ネットワークと社内ネットワークの中間にDMZを設ける方式です。外部ネットワーク、DMZ、社内ネットワークが物理的に分離されるためセキュリティが向上するというメリットがある反面、ファイアウォールの数が増えるため導入コストやメンテナンスコストが増加するというデメリットもあります。

DMZを構築する際、併せて導入することが望ましいセキュリティ対策として、不正侵入検知システム(IDS、Intrusion Detection System)、不正侵入防御システム(IPS、Intrusion Prevention System)、Webアプリケーションファイアウォール(WAF、Web Application Firewall)などがあります。また、これらの機能をハードウェアやクラウド上でまとめて提供する「統合脅威管理(UTM、Unified Threat Management)」も登場しています。

DMZの対策のみで満足することなく、より強固なセキュリティ対策を目指してこれらの導入も検討しましょう。

セキュリティ対策の重要性

昨今では、大企業のみでなく、中堅・中小企業も標的型攻撃のターゲットとなっています。

独立行政法人情報処理推進機構(IPA)が毎年公表している「情報セキュリティ10大脅威」では、「機密情報等を狙った標的型攻撃」が2016年の登場以来10年連続でランクインしており、2025年版でも第5位となっています。また、同資料では標的型攻撃により生じた重大な被害も紹介されており、2024年中では大手電機メーカーの個人情報漏えい、暗号通貨取引所での窃盗などがあげられています。 参考:独立行政法人情報処理推進機構 「情報セキュリティ10大脅威 2025」

注意しなければいけない点は、中堅・中小企業も対岸の火事ではいられないということです。大手企業において堅固なセキュリティ対策が進む一方、中堅・中小企業の対策がやや遅れがちになるのは仕方のない面があります。

しかし、サプライチェーン全体がネットワークで相互接続されている現在、悪意を持った攻撃者がサプライチェーンの中で最も対策の甘い企業を攻撃し、そこを足掛かりとして上流の大手企業への侵入を試みるケースも増加しています。サプライチェーンの中の1社がサイバー攻撃を受け、大手自動車メーカーの生産が全面停止した事例は記憶に新しいところです。

今や、中堅・中小企業こそが主流のターゲットになっているといっても過言ではなく、標的型攻撃への対策として有効なDMZは中堅・中小企業にこそ必要なソリューションであるかもしれません。

一度サイバー攻撃を受けてしまえば、金銭的損害や信用失墜など、企業の存続にも関わる深刻な被害を招くおそれがあります。他人事と眼をそむけるのではなく、自社の業種やネットワークの活用状況に応じたセキュリティ対策の導入を検討しましょう。

NTTドコモビジネスでは、ICT基盤上の強化したい「対策ポイント」をクリックするだけで約50種類のセキュリティソリューションの中から最適なものをご紹介する「総合セキュリティサイト」をご用意。自社のセキュリティ対策に課題を感じている方や、現在の対策が十分かどうか確認したい方は、ぜひ一度ご訪問ください。

また、セキュリティ対策全般についてのご相談、各ソリューションについてのご質問等がございましたら、NTTグループへの多くの導入実績があり、導入から運用まで総合的なICTを提供するNTTドコモビジネスまでぜひお気軽にご相談ください。