バックドアとは?その意味と攻撃の仕組み

「裏口」を表すバックドアですが、IT分野のセキュリティ用語としては「PCやサーバー、システム・アプリケーションなどに不正侵入するための入口」のことです。バックドアを仕掛けると、攻撃者はその後いつでも認証を回避して侵入できるようになります。バックドアは、悪意ある第三者が一度システム内部に侵入したあとに、再度侵入しやすくするためにサーバーやパソコンの管理者に気づかれないように設置されます。

バックドアは以前からよくある攻撃手法でしたが、仕掛ける手口は近年さらに巧妙になっているため、管理者が被害を把握できないことも多いです。バックドア経由で不正侵入した攻撃者が、システム改ざんやデータの抜き取りするなど被害が発生します。

バックドアの設置手口

バックドアを設置する主な3つの手口を解説します。

メールやWebサイト経由で設置する

メールの添付ファイルや、Webサイトからダウンロードしたファイルにマルウェアが仕込まれていて、ファイルを開くことでバックドアが設置されてしまうケースです。

メールの内容は、実際の取引先を装うなど、攻撃の手法は巧妙化しています。バックドアが設置されていることは実際の被害が起こるまでわからないため、気づかれずに放置されやすいことも特徴です。

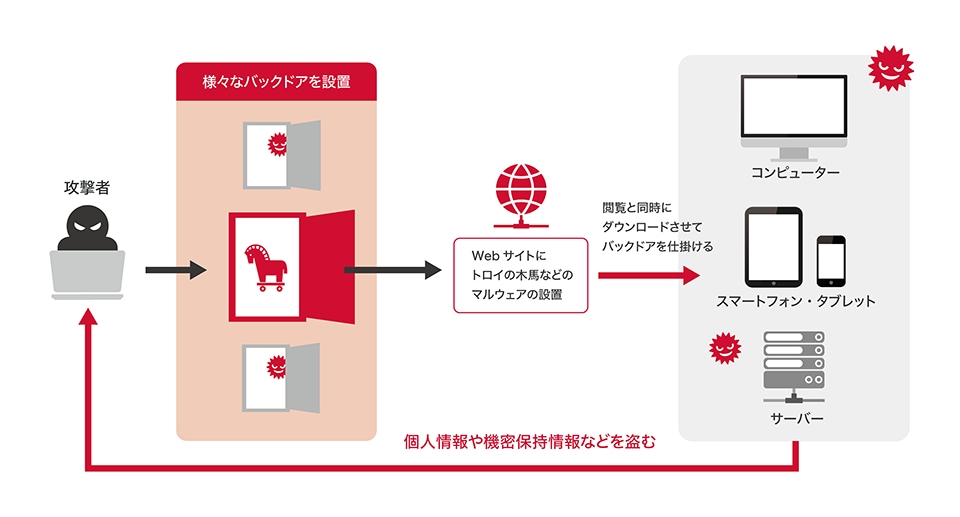

Webサイトに「トロイの木馬」などのマルウェアを設置し、閲覧と同時に自動ダウンロードさせてバックドアを仕掛けるという手口も存在します。このような手口を「ドライブ・バイ・ダウンロード」と呼びます。普段よく見ていて今までは安全だったWebサイトでも、攻撃者に改ざんされて新たにマルウェアを含むようになっているケースもあるため、安心できません。

脆弱性を突いて設置する

WebサイトおよびWebアプリケーションにおける脆弱性を突いてサーバーにバックドアを設置するケースもあります。脆弱性を狙った「SQLインジェクション」や「OSコマンドインジェクション」などのサイバー攻撃は多発しており、バックドアを設置する手口としても有名です。特にパッチ未適用の場合や、脆弱性の対処法がないゼロデイの場合に、バックドアを設置されるリスクが高まるため、注意が必要です。

開発時に設置する

プログラムおよびシステムの開発時やメンテナンス時に、開発者が自らバックドアを設置してテストを実施することがあります。テスト後にバックドアを除去せずにリリースしてしまうケースが稀にあり、攻撃者に発見されてしまい、被害を受けることが起こり得ます。

また、オープンソースのソフトウェアなど、すでにバックドアが設置されている製品を利用してしまい被害を受けるケースもあります。無料の拡張機能やツールなどは、利便性が高い反面、そういったリスクがあるため、留意して中身をよく確認してから使うようにしましょう。

バックドアの被害

バックドアが設置されることで想定される被害を6つ解説します。

データが漏えいする

バックドアが設置されると、企業が持つ顧客の個人情報や決済情報、事業計画や製品などに関わる営業秘密などが漏えいする恐れがあります。顧客情報が漏えいして悪用されてしまう事故が起きれば、顧客からの信頼を失ってしまいます。

最悪の場合、損害賠償責任を負うこともあり、賠償金の支払い義務が生じるおそれもあります。また、事業計画や製品などに関わる営業秘密が漏えいすることで、競合他社に知られてしまい、利益損失につながる懸念もあります。

操作記録が窃取される

バックドアを経由し、キーボードおよびマウス操作の記録を行う「キーロガー」と呼ばれるツールを仕掛けられる場合もあります。キーロガーは本来悪質なものではなく、Webサービスなどの開発時に動作確認を行うために使われるツールです。悪用された場合、仕掛けられたキーロガーによって操作記録を盗まれ、解析されることで、IDやパスワード、カード情報などが発覚してしまいます。その結果、アカウント乗っ取りやクレジットカードの不正利用などの被害につながります。

通信が傍受される

メール、チャット、通話、Webミーティングなどの通信を傍受されて内容が漏えいする被害もあります。最悪の場合、漏えいした内容がインターネット上に公開されてしまうケースも考えられます。

また、盗まれた情報がなりすましに悪用されるケースもあり、通信傍受が大きな被害に拡大する可能性があります。

データやシステムが改ざん・破壊される

バックドアによりサーバーやPCの内部データ、Webサイトなどの改ざんや破壊の被害も想定されます。改ざん・破壊によりデータやシステムが正常に機能しない、もしくはデータが消失してしまうと、企業の運営にも大きな支障をきたすでしょう。攻撃者によっては、アクセスログを改ざんして管理者に検知されないようにするため、被害を把握するのが遅れることもあります。

また、Webサイトが改ざんされると、閲覧者を不正サイトに誘導してしまう事態も起こりえるため、被害者をさらに増やしてしまうことにもなりかねません。

攻撃の踏み台にされる

バックドアから遠隔操作でサーバーに侵入し、膨大なデータを他者に送り付けるDDoS攻撃や、特定の個人や組織を狙った標的型攻撃を行うケースもあります。

このケースの恐ろしいところは、侵入されたシステムの被害だけでなく、別の対象を攻撃するための踏み台にされてしまうことです。攻撃者に遠隔操作されることで、自社のシステムが攻撃したと誤認され、いつの間にか加害者になっていたという事態を引き起こします。

バックドアを仕掛けられたサーバーを経由して、そのサーバーと同一LAN内にある他のサーバーや、そのサーバーが接続できる他のLANにあるサーバーなどに被害が拡大していってしまう可能性があります。一度バックドアを設置されてしまったら、つながっている他のサーバーにもバックドアが設置されたり、情報を盗まれる可能性を考慮して対応しましょう。

バックドアの対策

このような被害を受けないためにも、バックドアへの対策として有効な方法を4つ解説します。

社内のセキュリティ意識を高める

従業員一人ひとりがセキュリティ意識を高めるために、情報漏えいの危険性や対策の重要性を理解する研修や声がけをする必要があります。

従業員はそれぞれに、情報セキュリティに関する知識や意識に差があります。全員が同等のリスク管理の意識を持てるように研修を行い、「なぜデータの漏えいが起こるのか」「起こり得る被害はどれくらい大きなものなのか」「被害にあった場合の初動対応」などを理解してもらいましょう。メールの添付ファイルや外部プログラムなど、リスクが生じるタイミングを全員が理解して、従業員の誰もが緊張感をもって業務に取り組む状態になるのが理想です。

マニュアルやルールを作成する

社内のセキュリティの問題点を網羅できるようなマニュアルやルールを策定するのも有効です。

たとえば、デバイスの管理方法を定めることが挙げられます。具体的には、ノートPCの持ち出しの制限やシステム更新・メンテナンス作業のタイミングや実施後のチェック方法などのルールを決めます。OSを更新するときに締切日やタイミングなどをルール化して、通常業務が忙しいことを理由として後回しにして、何らかの脆弱性が放置された状態にならないようにしましょう。

さらに、Webサイトの閲覧制限をしたり、プログラムのインストールについてもルールや業務フローを定めたりする対策もあります。

OS・アプリケーションなどを最新の状態にする

バックドア設置などのサイバー攻撃は、主にソフトウェアの脆弱性を突いてくるケースが多いです。そのため、OSやアプリケーションの定期的なアップデートが重要です。

OSやアプリケーションは、脆弱性が見つかると随時修正を行っていますので、修正済みの最新版に常にアップデートすることでリスクを抑えられます。アップデートを行わないとセキュリティ上の脆弱性が残っている状態になります。セキュリティアップデート、パッチの適用やOS更新などの運用ルールを決めておきましょう。

対策ソフトなどサービスを導入する

セキュリティソフトやUTMなど、マルウェア対策となるサービスの導入も1つの方法です。ファイアウォール、アンチウイルス、IPS/IDS(不正侵入検知/不正侵入防御)、Webフィルタリングなどの機能を一元化した統合型のサービスなどもあります。

社外からの侵入を防ぐもの、さらに社内から社外への通信を制限・監視するようなサービスを導入することでセキュリティリスクを抑えられます。

バックドア対策に有効なセキュリティ対策

OCN TMWSaaSタイプ

クラウド上のトレンドマイクロ社のサーバー設備を利用したセキュリティサービスです。悪質なWebサイトへのアクセス制限や不正プログラムのダウンロードを防ぎ、セキュアなWebアクセスを可能にします。クラウド型のため、自社設備の追加・変更は必要ありません。

また、PC、スマートフォン、タブレットなどのマルチデバイスに対応していますので、たとえば社外でモバイル端末を利用するときにも、社内環境と同じように閲覧するWebサイトのフィルタリングができます。

マイセキュア ビジネス

ランサムウェア対策・マルウェア対策などが行えるサービスです。クラウド上のセキュリティ情報を参照することで、大容量の定義ファイルなしで既知の脅威をブロックします。エンドユーザーのマシンのパフォーマンスを劣化させることなく、セキュリティ環境を最新状態に保つことができます。

未知のファイルの振る舞いを監視し、怪しい振る舞いを検出することも可能です。他のウイルス対策製品との併用も可能で、モバイル環境にも対応しています。

OCN光 IPoE vUTMセット

IPoE インターネット接続と、クラウド化されたファイアウォールやアンチウイルス、URL フィルタリングなどが含まれた UTM をセットで提供するサービスです。

高解像度の動画や大人数でのオンライン会議などの大容量通信にも安心の、安定した快適なインターネット接続と、セキュリティ対策をまとめて導入することができます。社内ネットワークの見直しや、支店・支社などを設立するときの環境構築などにおすすめです。

あわせて読みたい記事

まとめ

不正侵入の入り口であるバックドアを設置されることで、データの漏えいや操作記録の窃取、通信傍受、システムの改ざん・破壊の被害を受ける恐れがあります。攻撃者はメールやWebサイト経由、システムの脆弱性など、様々な方法で巧妙にバックドアを仕掛けてきます。対策方法としては、研修やルール・マニュアル策定などによる従業員のセキュリティ意識の向上があります。また、セキュリティ対策に関連したサービスの導入も1つの方法です。

NTTドコモビジネスでは、バックドア対策に有効な最新のセキュリティ対策関連サービスを提供しています。高機能なセキュリティサービスを導入し、重要なデータを守るためのセキュリティ強化を行いましょう。

EN

EN