Emotet(エモテット)とは

「Emotet(エモテット)」は、主にメールを感染ルートとして広まっているマルウェアです。Emotetに感染すると、感染したメールソフトに登録されたメールアドレスが盗まれるほか、ランサムウェアなど、ほかの悪意あるプログラムにも感染するといった被害を受けてしまいます。2019~2020年にかけて、多くの組織や企業が被害を受けました。その後一度は沈静化が見られたものの、2022年以降ふたたび被害が拡大しています。

総務省の「サイバーセキュリティを巡る最近の動向」によると、Emotetに悪用される恐れがあるメールアドレスのうち、日本向けのドメイン名「.jp」を用いたメールアドレス数は、2020年のピーク時に比べて2022年には約5倍以上に急増しています。日本企業を狙ったEmoteの攻撃が増えるという想定もあり、被害拡大を防ぐための対策を取ることが急務となっています。※1

※1 https://www.soumu.go.jp/main_content/000801031.pdf

Emotet(エモテット)の特徴と攻撃手段

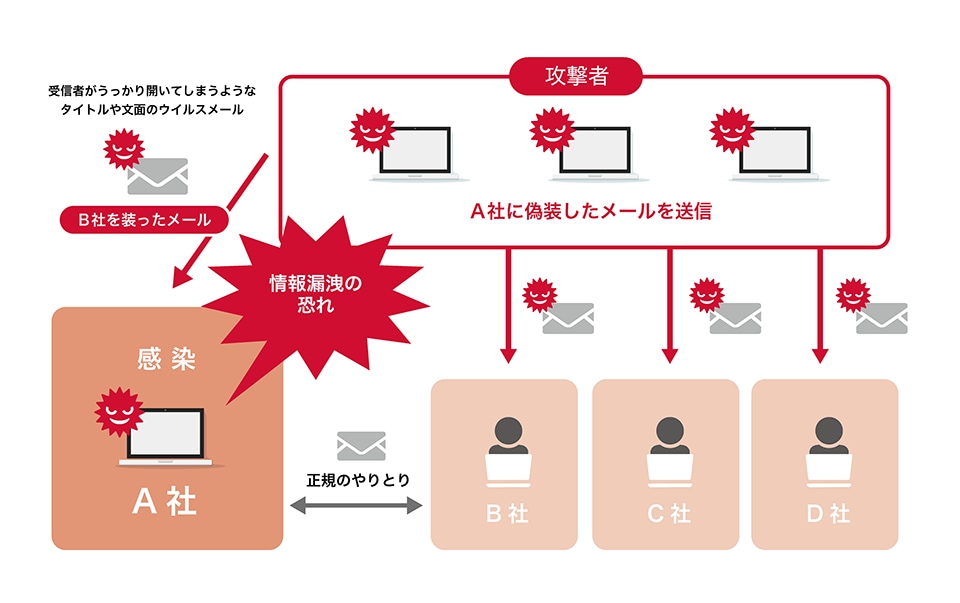

Emotetは、受信者がつい開封してしまうようなタイトルや文面のメールを送ることで、端末のウイルス感染を狙います。

ウイルス対策ソフトで検知しにくい

通常、ウイルス対策ソフトをPCにインストールすることで、マルウェアに含まれる不正コードを検知し、感染を防げます。しかし、Emotet自体はウイルス対策ソフトなどでは検知・解析されにくく、ほかのマルウェアと比較しても感染しやすい特徴があります。

普通のメールを装った感染メールの送信

Emotetは、感染侵入した端末にあったメール情報などを基に、感染した本人を装って感染拡大のためのメールを発信します。Emotetからの感染メールを受け取った人は、過去にやり取りをした相手の氏名や役職がタイトルや文面に含まれていることで、知っている相手からのメールであると誤認してしまいます。その結果、感染源となるリンクや添付ファイルを疑うことなく開いてしまいます。このように、一度感染した被害者から盗まれた情報が、さらなる感染拡大の手段に使われ、被害が拡大していきます。

そのほかにも「保健所からの新型コロナウイルスに関する案内」や「賞与についての連絡」「利用料金のご案内」など、時事性が高い話題や、行政サービスに見せかけたタイトルや文面のメールを送るケースもあります。

Emotet(エモテット)のリスク

Emotetに感染することによるリスクは、主に以下の3つです。

情報の漏洩

Emotetに感染すると、アドレス帳に登録されている連絡先など、個人情報や過去のやり取り、感染した端末のID・パスワード、ネットワーク認証情報などが漏洩する可能性があります。認証情報が抜き取られると、社外からの社内ネットワークへのアクセスが可能になるため、企業の機密情報などが窃取されたり、従業員を装って社外へ不正メールを送信するケースがあります。

身代金の要求

Emotetに感染した端末は、ほかのマルウェアに感染しやすくなります。特に、強力なマルウェアの1種であるランサムウェア(身代金要求ウイルス)に感染すると、PCがロックされ、端末内のデータやファイルが暗号化されて操作不可能な状態になります。その際、企業は元に戻すための金銭(身代金)を要求されたり、抜き取った情報を暴露する旨の脅迫を受けたりすることもあります。

被害の拡大

Emotetは感染したPCを踏み台にして増殖していく機能を持っているため、1つのコンピューターに感染すると、ネットワークでつながっている、ほかの端末にも感染します。盗み出された認証情報をもとに、送受信履歴のある宛先に対してEmotetの不正メールがばらまかれるリスクもあります。ネットワークでつながる取引先などの、社外にも被害が拡大してしまうと、企業の信頼がを失うことにもなります。

Emotet(エモテット)の被害事例

次に、実際のEmotetによる被害事例を紹介します。

1つ目は、PC端末からEmotetに感染し、メールサーバーを経由して従業員を装った不審なメールが送信された事例です。社内関係者の氏名やメールアドレス、件名などが漏洩し、その企業に実在する従業員の名前を送信元として、社内外問わず多くの人にメールが送られていました。Emotetに感染したメールには、正規のドメインとは異なるメールアドレスが使われていることが多いので、開封前にドメインを確認するよう気をつけましょう。

Emotet(エモテット)の予防方法

Emotetへの感染を防ぐには、アップデートの実施やマクロ実行の無効化、セキュリティソフトやソリューションの導入などが有効です。

アップデートの実施

Emotetは古いシステムの脆弱性を狙って侵入します。そのため、こまめにOSのセキュリティパッチを更新し、システムを最新の状態に保っておくことが重要です。また、セキュリティソフトのアップデートをあわせて実施すると効果的です。

マクロ実行の無効化

Emotetは、メールに添付されたファイルのマクロ実行を要求するケースが多いため、WordやExcelなどのMicrosoft Office製品のマクロの自動実行を無効化する設定をしておくと安心です。

そのような設定をしておくと、マクロを含むファイルを開いたときに警告メッセージが表示されるようになります。その際は、手動でマクロを有効化する前に、送信者に確認を取るなどして信頼できるファイルであることを確認しましょう。

セキュリティソフト・ソリューションの導入

Emotetへの感染を防ぐには、監査ログをはじめとしたメールに関する対策機能がある、セキュリティソフトがおすすめです。また、EDR機能を備えたセキュリティシステムの導入も有効です。EDRは、ネットワーク上のエンドポイント(ネットワークにつながる最終端末となるPCやスマートフォン)からデータを収集し、端末の動作の監視や、サイバー攻撃の発見と対処を行うシステムです。通常ではありえない動きにアラートを出したり、端末をネットワークから隔離したりといった対応が可能です。こういったシステムを導入することで、万が一感染が起こった場合にも、被害を抑えることができます。

社内の意識・リテラシー向上

Emotet感染を防ぐためには、従業員のセキュリティに関する意識を高める取り組みも有効です。セキュリティに関するガイドラインを定めたり、定期的な研修や訓練を行ったりして、組織全体のセキュリティリテラシーを向上させましょう。

Emotet(エモテット)の感染時の対応

もしEmotetに感染してしまったら、直ちに以下の手順で対応を取ります。

- チェックツールを使い、感染の有無を調べる

- LANケーブルを抜く、LAN接続を解除するなど、感染した端末をネットワークから切り離す

- 過去にメールでやり取りした相手、メールアドレスの登録者などに連絡を取り、注意喚起を促す

- 端末のパスワードやメールアドレスを変更する

- 社内ネットワークにつながっている、すべての端末の感染状況を調査する

「怪しいファイルを開いた」など、感染が疑われる段階で、チェックツールによる感染有無の確認をして、ネットワークの切り離し、各所への連絡などの対応することが大切です。Emotetの感染を確認したら、パスワード・メールアドレスなどの変更に加えて、ほかのマルウェアにも感染していないかもあわせて確認します。

また、普段から定期的にデータのバックアップを行い、感染に備えることも重要です。

マルウェア感染を未然に防ぐ、情報セキュリティ対策ソリューション

テレワークの導入が進んだ昨今、従業員の自宅など他拠点からネットワークに接続する機会が増えています。Emotetをはじめとしたマルウェア感染を防ぐためにも、安全なネットワーク環境の構築がより重要になっています。

「SASEソリューション・ライト」なら、必要なネットワーク、セキュリティサービスをワンパッケージで提供するため、他拠点・多店舗を持つ企業でもスモールスタートでセキュリティ対策が行えます。

また、エンドポイント保護ソリューション「マイセキュア ビジネス」は、端末からの感染が多いEmotet対策におすすめです。利用者のセキュリティ環境を常時最新状態に保てるため、日々進化するマルウェアやランサムウェアなどの脅威から保護できます。

インターネットやメールを安全に、かつ手軽に利用したいという方には、インターネット接続と各種セキュリティ機能をクラウド化してセットで提供する「Arcstar Universal One VBBSタイプ」がおすすめです。お客さまのご利用用途に合わせて、閉域網やインターネット、セキュリティ対策など、多彩なネットワーク環境でクラウドサービスをワンストップサポートできる「Arcstar Universal One VBBSタイプ」は、基本機能のファイアウォールと併せてトレンドマイクロ社のセキュリティサービスを利用できるため、不正プログラムやランサムウェアなどのセキュリティリスクを含むメールを検知できます。端末単位での管理ログ取得などの管理機能も備えているため、感染有無の確認をしやすいのが特徴です。

Emotetは、なりすましや偽装メールなどで端末に侵入する悪質なソフトウェアであり、日本でも今後被害が拡大する可能性があります。社内でできる対策と併せてセキュリティ対策に効果的なソリューションを活用し、感染を予防しましょう。

あわせて読みたい記事

まとめ

メールを介して感染し、悪質なファイルのインストールを促すマルウェア「Emotet」に感染すると、過去のメールのやり取りや登録されたメールアドレス、ネットワークの認証情報などが抜き取られ、攻撃メールの手口として悪用される可能性があります。

また、自己増殖機能によりネットワークでつながっているほかの端末を感染させ、被害を拡大させることもあります。感染力が高いマルウェアであるからこそ、適切なセキュリティシステムを活用し、攻撃を防ぐことが大切です。