テレワークで企業のPCは危険に晒されている

情報セキュリティ研究科

教授

大久保 隆夫 氏

サイバー攻撃による被害は、深刻化の一途をたどっています。その背景には、脅威やICT環境の変化に伴って、これまで常識とされてきた対策がもはや通用しなくなっている現実があります。

情報セキュリティ大学院大学の大久保隆夫教授は、過去に学んだセキュリティ対策を金科玉条のように守り続けているだけでは、変化し続ける脅威に適応できない時代が到来していると指摘します。

「最近では、新型コロナウイルス対策の一環でテレワークを行う人が増加していますが、これはファイアウォールやIPS/IDS ※1 などのセキュリティ製品で保護されてきた企業ネットワークから飛び出した環境で作業するようになったともいえます。その結果、“境界で守る”(=社内ネットワークとインターネットの間で守る)という従来からのセキュリティの考え方が成り立たなくなっています」

テレワークで会社のネットワークに守られなくなったPCには、さまざまな脅威が懸念されています。大久保教授は、近年は特に「エンドポイント(従業員などエンドユーザーが利用するPC)が狙われたり、エンドポイント経由で社内ネットワークに侵入されたりして深刻な被害につながる脅威が増えています」と指摘します。

2016年ごろから大きく話題となったランサムウェア ※2 や、ここ数年の企業の情報漏えい事件でよく耳にする「標的型攻撃」も、最初の一歩はエンドポイントへの侵入がきっかけです。メールの添付ファイルを開いてしまったり、本文中のURLをクリックしてジャンプした先のWebサイトで脆弱性を攻撃された結果、遠隔操作を行うマルウェアに感染し、そこから徐々に企業内に侵害を広げられてしまいます。

※1…IDS(不正侵入検知システム)は通信を監視し異常な通信をブロックする。IPS(不正侵入防止システム)は異常を通知するだけでなく、その通信をブロックする役割を担う。

※2…感染した端末のデータを暗号化し、もとに戻すための鍵と引き換えに金銭(主にビットコイン)を要求するマルウェア。

「境界で防ぐ」という考え方は崩壊しつつある

前述のように、これまで多くの企業は、社内のネットワークとインターネットの「境界」にさまざまなセキュリティ製品を導入して脅威の侵入を防ぎ、内側を安全に保っていましたが、テレワークの広がりに伴ってこのセキュリティモデルが崩れ去りつつあります。

セキュリティ対策製品といえば、PCにインストールする「アンチウイルスソフト」が広く用いられており、その考えは「ウイルスの侵入を防ぎPCに感染させない」というものでした。しかし、サイバー攻撃の高度化によって近年では脅威を100%防ぐことはもはや不可能です。

そこで現在では、“ネットワークはもはや信頼できない”という前提でセキュリティ対策を立てる「ゼロトラストセキュリティ」というアプローチに注目が集まっています。

「旧来のセキュリティモデルは、境界で“とにかく一生懸命守ろう”という発想です。しかし一度入り込まれてしまえば、脅威を防ぐのは困難でした。最近はそうではなく、『侵入されることもある』『感染する恐れはある』という前提でマネジメントや対応を考えるケースが増えています」(大久保教授)

この「ゼロトラスト」の考えで近年登場したセキュリティ対策が「EDR(Endpoint Detection and Response、エンドポイントでの検出と対応)」と呼ばれるソリューションです。

「単純に守るだけではなく、脅威の兆候を検知し、感染した場合でも速やかに対処して被害を最小限に抑える考え方が必要です。EDRであれば、それが可能になります」(大久保教授)

「PPAP」のパスワード対策はもはや意味がない

セキュリティに関するこうした変化は、私たちの身の回りでも起きています。大久保教授は、特にパスワードの扱いについても、まだまだ一般の人からは軽んじられていると指摘します。

「パスワードは、推測困難で覚えにくいものに設定することが大事ですが、私たちは日々たくさんのパスワードを使っていますので、すべてをそのように設定するのは困難です。

パスワードは、とかく複数のWebサイトやサービスで使い回しがちですが、もしどこかのWebサイトでIDとパスワードの情報が漏えいしたと考えてください。その情報を使って他のサイトに簡単に入られてしまいます。この危険性はまだまだ認識されていないように思います」(大久保教授)

大久保教授は、さらに「3カ月ごとにパスワードを変更してください」と呼びかけるパスワードの定期変更にも、同様の危険性があると指摘します。

「変更を強制することによって、ユーザーは新たなパスワードを考えることを面倒くさがり、使い回しや安易なパスワード設定をしてしまうからです。かえってセキュリティが損なわれる恐れがあります」(大久保教授)

企業の中には、情報漏えいに備えて、PC内のファイルを暗号化しているケースもあるかもしれません。大久保教授はこの対策について有効としながらも、注意が必要と指摘します。

「暗号化には鍵が必要です。もしもその鍵を暗号化されたデータと同じ場所に置いてしまえば、不正にアクセスした人が簡単に復号できてしまいます。単に暗号化すればいいというわけではなく、適切に鍵を管理・保管する必要性があります。これもあまり理解されていないようです」

類似の問題が、今多くの企業で一般的になっている暗号化ZIPファイルとそのパスワードをともにメールで送る「PPAP ※3 」と呼ばれる方法です。

「“パスワード付きZIPファイルで暗号化して送れば安全だ”という認識がいまだにあります。しかし、仮にメールが盗聴されているという前提に立つならば、同じメールという経路を使ってパスワードを送っても意味がありません。すでに中央省庁ではパスワード付きZIPの使用を廃止する方針が打ち出されています。しかし、いまだに多くの企業が“PPAP”を利用しています」(大久保教授)

このように、脅威の変化、環境の変化に伴って、かつては常識だと思われていた対策でも見直すべきところは見直していかなければいけないと、大久保教授は警鐘を鳴らします。

※3…「Password付きzipファイルを送ります、Passwordを送ります、Aん号化(暗号化)Protocol(プロトコル)」の略。日本情報経済社会推進協会に所属していた大泰司章氏(現・PPAP総研)が命名したのが最初とされている。

費用をかけずにできるセキュリティ対策はある

とはいえ、会社のセキュリティ対策を一度に刷新したり、個人のセキュリティリテラシーをすぐに向上することは簡単ではありません。身近なところからセキュリティ強化に取り組めるポイントはどこにあるのでしょうか?

このことに関して大久保教授は、ソフトウェアを常に最新の状態を保つことや、メールに記されたリンクや添付ファイルを安易にクリックして開く前によく見ることなど、基本を忠実に徹底するべきだと主張します。

「巧妙な攻撃メールも確かにありますが、よくよくメールアドレスを見ると、本当の発信元とは違っていたり、リンク先のWebサイトのURLが普段と異なるサイトだったりします。安易に開く前に日頃からそうした部分をよく見ることは重要です。

そのほかにも、Windowsがもともと提供している暗号化機能を活用したり、ソフトウェアの更新機能をきちんと有効にして自動でアップデートすることも重要です。お金をかけなくても、できることはあります」(大久保教授)

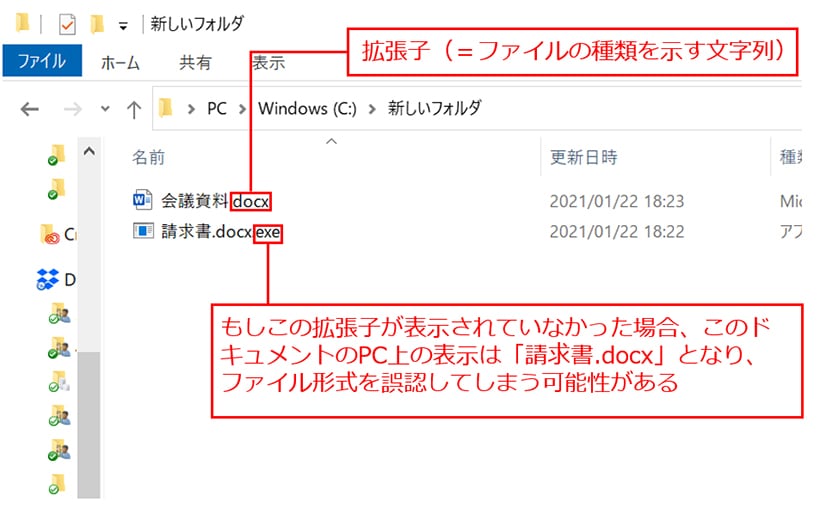

大久保教授は、Windowsのデフォルトの設定を少し変えるだけでできる対策もあると指摘します。

「Windowsでは標準設定でファイルの拡張子が隠されていますが、私は新しいPCにしたときには必ずそれを変更し、拡張子を表示させるようにしています。悪意があるファイルは拡張子を偽装したものも多く、この設定を行えば普段見慣れないファイル形式にも気がつきやすくなり、安易に開くことを避けられるでしょう」(大久保教授)

前述したパスワードの危険性については、ブラウザに搭載されている「パスワードマネージャー」を活用するのも有効といいます。

「パスワードは自分で覚えようとするのではなく、パスワードマネージャーに記録しておき、複雑なものを設定する方がいいと思います。パスワードマネージャーの中には、変なリンクをクリックしてフィッシングサイトや不審サイトにアクセスすると、勝手におかしいと判断して入力を行わないようにしてくれるものもあります」(大久保教授)

リスクはゼロにならない。だからこそリスクを意識すべし

当たり前だと思っていたセキュリティ対策が通用しなくなっているのに、その事実になかなか気付けない背景には、セキュリティへの意識の欠如が根本的な原因だと、大久保教授は指摘しました。

「もちろん、細かな攻撃に関するテクニックや脆弱性の情報まで把握する必要はありません。とはいえ、最低限のセキュリティリテラシーやリスクマネジメントの考え方を身につけていくべきです。そもそも自社のどこにセキュリティリスクがあり、自分たちはどこを対策しなければいけないか、そのために何を知り、支援してもらう必要があるか。そのことは最低限でも理解しておくべきでしょう。

企業が最も避けるべきは、“難しいことはよくわからないので、業者さんにお任せします”というスタンスです。業者に依頼すること自体は悪いことではありませんが、自社でもセキュリティを理解しようと努め、深刻度の高い脆弱性が発覚した場合には“○日以内に対応する”といった具合に、業者と具体的なサービスレベルを取り決めておくことも大事です。

そうすれば“あれ、それはそっちがやってくれるんじゃなかったの?”といった認識の行き違いも、セキュリティ対応で追加費用の捻出ができず、対応が手つかずになる事態も避けられるでしょう」(大久保教授)

セキュリティの脅威はさまざまなところに潜んでおり、完璧な対策は困難です。あれもこれも全部やろうとしても、途中で息切れしてしまうでしょう。大久保教授は、だからこそリスクを認識すべきであると主張します。

「企業の中には、“とにかくセキュリティ対策は全部やらなければいけない”とか、 “全部頑張ればリスクをゼロにできるだろう”といった考え方を持っているケースも見られます。しかし、専門家からすると、それは無理です。リスクをゼロにしたい気持ちはわかりますが、絶対にゼロにはできません。だからこそ、リスクをきちんと認識し、できる手立てを打っていく考え方が必要なのです」

●大久保 隆夫(おおくぼ たかお)氏プロフィール

大久保 隆夫(おおくぼ たかお)

東京工業大学物理情報工学専攻修了後、株式会社富士通研究所に入社。2006年、情報セキュリティ大学院大学入学、2009年同修了。博士(情報学)。2013年より同学准教授を経て2014年より現職。著書に「イラスト図解式 この1冊で全部わかるセキュリティの基本」(共著)がある。

©2021 NTTCom Online Marketing Solutions Corporation

EN

EN