セキュリティ対策が甘い

「ハダカ同然」の無線LANが増えている

無線LANは広く電波を拡散する性質を持っているため、オフィス内に限定される有線LANとは異なり、電波の届く範囲であればオフィス外からでもアクセスできてしまう性質があります。このためビジネスで無線LANを安全に利用するためには充分なセキュリティ対策が必要です。対策が甘い無線LANはハダカ同然、さまざまなリスクが生じてしまいます。

通信内容を第三者に覗かれる

無線LANの暗号化の強度が低い場合には第三者に情報を傍受される可能性があります。社内システム接続で入力したログインID、パスワード、さらにはメールやファイル共有ソフトでやりとりした内容を盗み見られることで機密情報の漏洩で大きな被害を負う可能性があります。

不正アクセスで情報を改ざんされる

無線LAN機器にはアクセスポイントへの認証機能が備わっていますが、対策が甘いと悪意のある第三者に容易に侵入されてしまいます。場合によっては、基幹システムにまでアクセスされ、パスワードなどの改ざんなどによりシステムが利用不能に陥ってしまうリスクもあります。

マルウェア拡散の踏み台に悪用される

不正に侵入した第三者が他者のPC、アクセスポイントを踏み台にしてマルウェアの配布などの犯罪行為を行った場合、被害は社内のみならず社外の顧客、取引先に及ぶケースもあります。こうした際の真犯人の特定は困難なため、あらぬ濡れ衣を着せられることも少なくありません。

退職者に情報を盗まれるケースも

不正アクセスは、見知らぬ悪意のある他人によって行われるケースばかりではありません。たとえば、退職して競合会社へ転職した従業員が元の職場の無線LANを勝手に利用して社内の情報にアクセスして情報を盗み出すといったケースも考えられるのです。

無線LANのセキュリティ対策には「暗号化」と「認証」があります。暗号化は通信を読み取られないようにする対策、認証は無線LANの利用者が正しいかを判別する対策です。この2つの対策に同時に取り組むことがポイントです。暗号化のみを講じても、認証で利用者本人が誤認されてしまえば意味ありません。そこで次項では暗号化と認証について解説します。

【対策1】安全対策の基本、「暗号化」方式の選び方

無線LANの暗号化にはいくつかの規格(プロトコル)および暗号化方式があります。順に解説していきます。まず、WEP(Wired Equivalent Privacy)とWPA(Wi-Fi Protected Access)はセキュリティに問題があり、現在はほぼ使われていません。

WPA2(Wi-Fi Protected Access 2)は「802.11iワイヤレスセキュリティースタンダード」とよばれる規格を採用したプロトコル。現時点ではもっともポピュラーな規格です。

WPA3(Wi-Fi Protected Access 3)は、2018年6月に登場した最も新しい暗号化の規格。WPA2との互換性があり、従来のWi-Fiの暗号化技術で露呈した脆弱性を参考に、パスワードを破るサイバー攻撃対策など、より強度の高いセキュリティ強化を実現しています。さらに従来の暗号化技術での提供が困難だったIoT機器への接続が安全、容易に接続できるようになっています。

一方で暗号化方式には、TKIP(Temporal Key Integrity Protocol)とAES(Advanced Encryption Standard)があります。TKIPはWPAで採用された暗号化方式ですが、現時点では脆弱性が発見されており使われていません。一方でAESは共通鍵方式とよばれるTKIPの弱点を補う対策が講じられており、現時点では主流となりつつある暗号化方式です。

結論としてWPA3とAESの組み合わせが現時点では最善ですが、WPA2とAESでも充分に代用が可能です。ただし、WPA2とWPA3は、ともに過去に脆弱性が発見されています(いずれも速やかな対応により実害が発生する前に早期解決しています)。もし、再び脆弱性が発見された場合は速やかにルーターやPCを修正プログラムでアップデートしておく対策が必要なことは覚えておきましょう。

また、最新のWi-Fi規格である「Wi-Fi 7」や「Wi-Fi 6E」では、この強固な「WPA3」への対応が必須要件となっています。 従来のように「どの暗号化方式を選べばいいか」と悩む必要はありません。機器を最新のWi-Fi 7 / 6E対応モデルに切り替えるだけで、自動的に最高レベルのセキュリティ(WPA3)が適用され、パスワードの総当たり攻撃などのリスクを劇的に低減できます。

あわせて読みたい記事

【対策2】「認証」方式の違いと、正しい使い分け

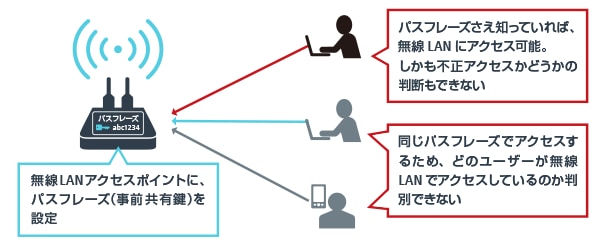

一般的な無線LANではPSK(Pre-Shared Key、事前共有鍵)と呼ばれる共通のパスフレーズで認証を行います。認証には「パスフレーズが合っていればアクセスを許可」「パスフレーズが合っていても、利用者やデバイスの個別認証でアクセスを許可」という2つの方法があります。

手軽なのは前者で、パスフレーズを事前に設定し、利用者にそれを通知するだけで済みます。設定が容易なため個人や家庭向けの小規模な無線LANで広く普及しています。ただ、この方式ではパスフレーズさえ知っていれば、誰でもアクセスできるほか、すべてのユーザーが同じパスフレーズを使うため、誰がアクセスしているのかは把握できません。先の事例のように退職者がパスフレーズを覚えていれば、簡単に以前の職場のネットワークにアクセスできるのです。

また、最新のWi-Fi機器では「OWE(Opportunistic Wireless Encryption)」という技術も利用可能です。これは、カフェや空港などの公共のWi-Fiネットワークにおいて、パスワードなしで接続する場合でも、通信内容を自動的に暗号化する仕組みです。「パスワード入力の手間は省きたいが、盗聴は防ぎたい」というシーンで有効な対策となります。

一方、利用者およびデバイスごとに個別に認証を行う方法は、誰が(あるいはどのデバイスが)無線LANを利用しているのかを把握できます。アカウントの制御も個別に行えるため、退職者のアカウントを削除すればアクセスの遮断も可能です。しかしこの方法で無線LANを利用するには認証用のサーバーを構築しなければなりません。この負担を避けるために企業での無線LAN利用であっても、パスフレーズのみのアクセス制御で運用しているケースが少なくないようです。しかし、そこには大きなリスクが伴うことを認識しておくべき必要があります。

無線LANの課題を一挙に解決する「近道」とは?

暗号化や認証の設定を見直すことは重要ですが、古い機器のままでは限界があります。セキュリティと快適性を一挙に解決する最も確実な近道は、最新規格へ環境ごと移行することです。機器選びに迷った際は、以下の基準を参考にしてください。

Wi-Fi 6E

従来の2.4GHz帯と5GHz帯に加えて、新しく開放された「6GHz帯」を利用できるため、電波混雑に強く、Web会議などが安定します。対応端末も普及しており、コストパフォーマンス重視の企業におすすめです。

Wi-Fi 7

Wi-Fi 6Eの特徴に加え、通信速度が格段に向上(Wi-Fi 6Eの約5倍)しています。複数の周波数を同時に使う「MLO(Multi-Link Operation)」技術により、途切れさせたくない重要業務や、大容量データのやり取りが多いオフィスに最適です。これらの最新機器への切り替えと同時に検討したいのが、運用負荷を下げる「クラウドWi-Fi」の導入です。

たとえば、NTTドコモビジネスの「Arcstar Universal One クラウドWi-Fi」やNTTPCコミュニケーションズの「Master'sONE® 無線LANサービス」などがあります。

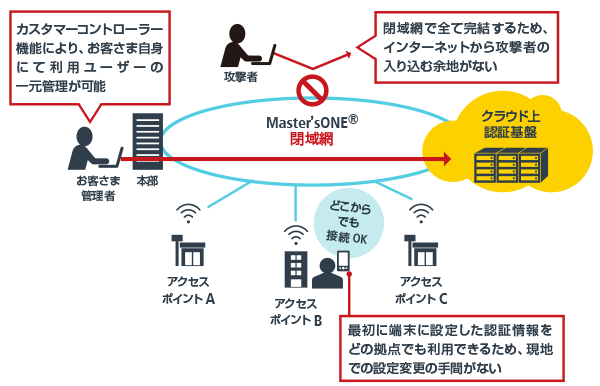

両サービスとも複数拠点の無線LANアクセスポイント、クラウド上の認証サーバーをVPNサービスで接続することが可能です。各拠点に設置したアクセスポイントの認証基盤はクラウド上で提供されるため、拠点ごとに認証サーバーを構築することなく利用者ごとの認証設定が可能です。これにより誰がいつ無線LANを利用しているのかを詳細に把握できるようになります。

さらに、どの拠点でも同じように無線LANが使えることも大きな魅力です。たとえば、従業員が別の拠点に行って作業するといったケースでも無線LANの設定を切り替えることなく、いつもと同じように無線LANにつなげて仕事ができるため利便性も大幅に向上します。

拠点の多い企業では、まだまだ無線LAN環境の構築を拠点ごとに任せているケースが多いようです。その際、家電量販店などで販売されている、個人利用を想定した無線LANアクセスポイントを購入し、簡単なパスフレーズによる運用をしていた場合、冒頭のシナリオのような、情報漏えいなどのリスクは充分に考えられます。さらに、誰が無線LANを使っているのかを把握できなければ、情報漏えい時の原因究明すら困難になります。

このような事態が発生する前に、あらためて自社における無線LANの利用状況を把握し、企業での利用に適した環境に移行することをご検討されてみてはいかがでしょうか。