なぜ今、ゼロトラストが必要なのか

デジタル活用の促進により、業務効率がアップした一方、これまで見過ごされがちだったセキュリティリスクが表面化しています。それをふまえて提唱されているのがゼロトラストというセキュリティの考え方です。

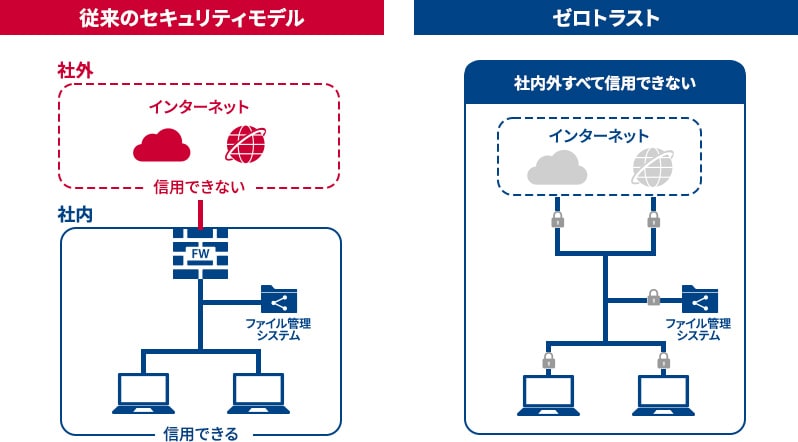

従来のセキュリティは、お城を守る城壁のようなものでした。一度城門(ファイアウォール)を通って中に入れば、そこは安全な場所だと信用されていたのです。具体的には、信頼できる社内ネットワーク(内側)と信頼できない社外ネットワーク(外側)に分け、その境界線にファイアウォールやIDS/IPSなどのセキュリティ機器を設置して、外部からの攻撃を遮断するという考え方です。

しかし、クラウドサービスの普及で、守るべきデータや社員はお城の外(外出先や自宅など)で活動するようになりました。さらに、城壁の中にいる社員のパソコンがウイルスに感染し、内側から攻撃されるケースも増えています。こうなると、外壁をどれだけ高くしても意味がありません。

こうした従来のセキュリティ対策は、保護すべきデータやシステムがネットワークの内側にあることを前提としています。しかし現在は、クラウドが普及したことにより、社外ネットワーク上に保護すべきものがある状況が珍しくありません。このように、守るべき対象がさまざまな場所に点在するようになったことで境界が曖昧になり、従来の考え方では十分な対策を講じることが難しくなりつつあります。

ゼロトラストの仕組みを、先ほどのお城の例で考えてみましょう。従来は城門で一度チェックすれば中では自由に動けましたが、ゼロトラストでは城の中であっても、部屋に入るたびに身分証の提示を求められ、危険物(ウイルスなど)を持ち込んでいないかチェックされるイメージです。

これと同じように、社員がシステムを使おうとするたびに、本当に本人なのか、パソコンはウイルスに感染していないか、そのデータを見る権限があるのかを毎回検証します。この役割を担うのが認証基盤(本人確認を行う仕組み)や監視ツール(ネットワーク上の動きをチェックする仕組み)です。一度チェックしたからといって、ずっと信頼し続けることはありません。

まずはここから。5つのチェックポイント

いきなり完璧なシステムを作る必要はありません。アメリカの専門機関(CISA)が提唱するモデルを参考に、以下の5つのポイントから少しずつ進めていきましょう。

■ユーザー本人か(ID管理)

パスワードだけでなく、スマホ認証などを組み合わせて、本人確認を強化します。

■パソコンは安全か(デバイス管理)

OS(パソコンの基本ソフト)が古くないか、ウイルス対策ソフトが入っているかを常に監視します。

■通信は安全か(ネットワーク)

社内ネットワークを細かく区切り、万が一侵入されても被害が広がらないようにします。

■アプリは守られているか(アプリケーション)

クラウドサービスなどの設定ミスを防ぎ、安全に使えるようにします。

■データは守られているか(データ保護)

重要なファイルを暗号化し、万が一盗まれても中身が見られないようにします。

これらの対策を自社だけで進めるのが難しいと感じた場合は、専門のセキュリティサービスを活用するのも一つの方法です。たとえばID管理の強化には、クラウド型のID管理サービスが有効ですし、ネットワーク全体の監視にはマネージドセキュリティサービスが役立ちます。マネージドセキュリティサービスでは、セキュリティの専門スタッフが24時間体制でネットワークやシステムの異常を監視し、万が一インシデントが発生した場合にも迅速に対応してくれるため、自社に専門人材がいなくても高いレベルのセキュリティ体制を維持できます。まずはできるところから一歩ずつ取り組んでいくことが大切です。

ゼロトラストで守る“取引先との信頼”

近年、セキュリティ対策が十分でない中堅・中小企業を踏み台にして、取引先の大企業を攻撃するサプライチェーン攻撃の被害が増えています。攻撃を受けた企業だけでなく、踏み台にされた企業もまた、取引先や社会からの信頼を失うリスクを抱えることになります。

ゼロトラストの導入は、自社の情報を守ると同時に、取引先やお客さまとの信頼関係を守ることにもつながります。前の章でご紹介した5つのチェックポイントを参考に、まずはできるところから取り組んでみてください。