「サイバー災害」は他人事ではない!

企業規模別対策を紹介

国内で相次ぐサイバー災害が、企業活動と社会インフラに甚大な被害をもたらしています。大手企業の事業停止や医療機関の診療停止、自治体業務の麻痺など、その影響は自然災害に匹敵すると言えるでしょう。しかし、サイバー災害は自然災害とは異なり、従来のBCPでは防ぎ切ることができません。本記事では、企業規模別のサイバー災害対策を解説します。

目次

2026年サイバー災害が企業と社会を襲う、国内企業3社に1社が被害を経験

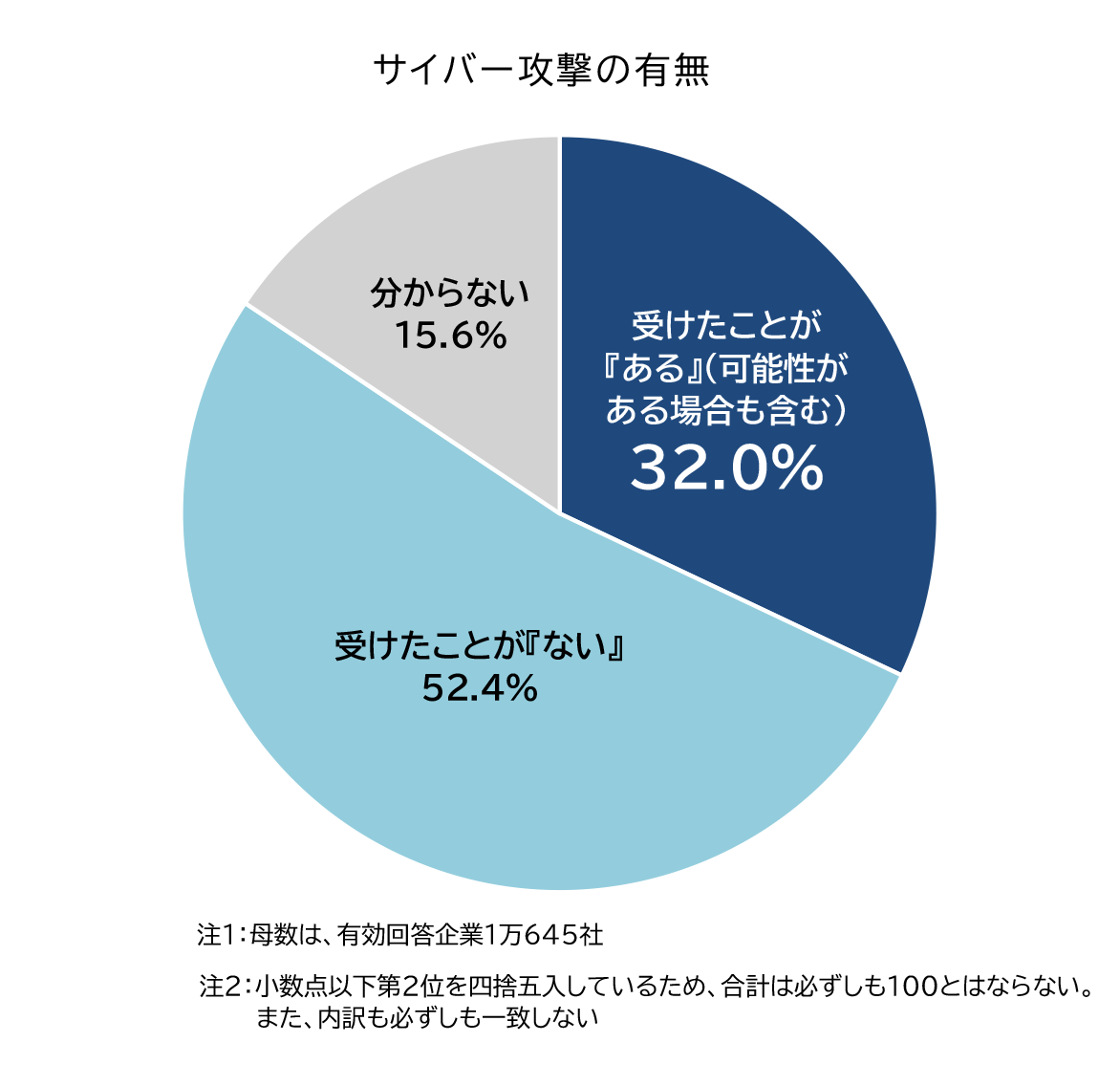

帝国データバンクが2025年6月に発表した「サイバー攻撃に関する実態調査」によると、過去にサイバー攻撃を受けたことがある企業は32.0%に達しています。つまり、国内企業の3社に1社はすでに被害を受けた計算になります。企業規模別に見ると、大企業では41.9%と4割を超え、中小企業でも30.3%、小規模企業でも28.1%が被害を経験しており、もはやサイバー攻撃は企業規模を問わず日常的な脅威となっています。

サイバー攻撃の有無

※出典:帝国データバンク「サイバー攻撃に関する実態調査(2025年)」

また、サプライチェーンリスクも深刻化しています。委託先のデータ流出による「データサプライチェーン」被害が多発し、1社の被害が取引先全体に波及する事態が相次いでいます。「自社だけ守れば良い」という時代は終えんを迎えたと言えるでしょう。

2025年度には、国内でも深刻な被害が続発しました。ある大手飲料メーカーではランサムウェア被害によりビールの出荷が停止し、決算発表も延期される事態となりました。報道では月間200~300億円規模の経済損失が発生したと伝えられ、記者会見や新聞お詫び広告の掲載など、社会的説明責任を果たすための対応も必要となりました。

また、大手通販事業者では出荷停止が発生し、業務委託していた大手小売チェーンなどにも影響が波及しました。1社の被害がサプライチェーン全体を巻き込む事態は、もはや想定外ではなく、現実のリスクとして認識すべき段階に入っています。

すでに医療機関や重要インフラにもランサムウェア攻撃による被害も出ており、社会災害の様相を呈しています。重要インフラへの攻撃はサイバーテロとも呼ばれ、国家安全保障の観点からも深刻な脅威となっています。2025年2月には、大手医療機関がランサムウェア被害を受け、電子カルテを含む院内システムが使用不能になりました。最大約30万人分の顧客情報が漏えいした可能性があり、その社会的影響は大きく、人間ドックや新規外来受付を一時停止せざるを得ませんでした。2024年5月には、複数の自治体から印刷業務を受託する企業がランサムウェア被害を受け、広域で納税情報、ワクチン接種関連データなどの住民情報が漏えいする事態となりました。影響を受けた住民は数万人規模、自治体自身ではなく委託先を経由した被害という点でサプライチェーンリスクの深刻さを示す事例となりました。

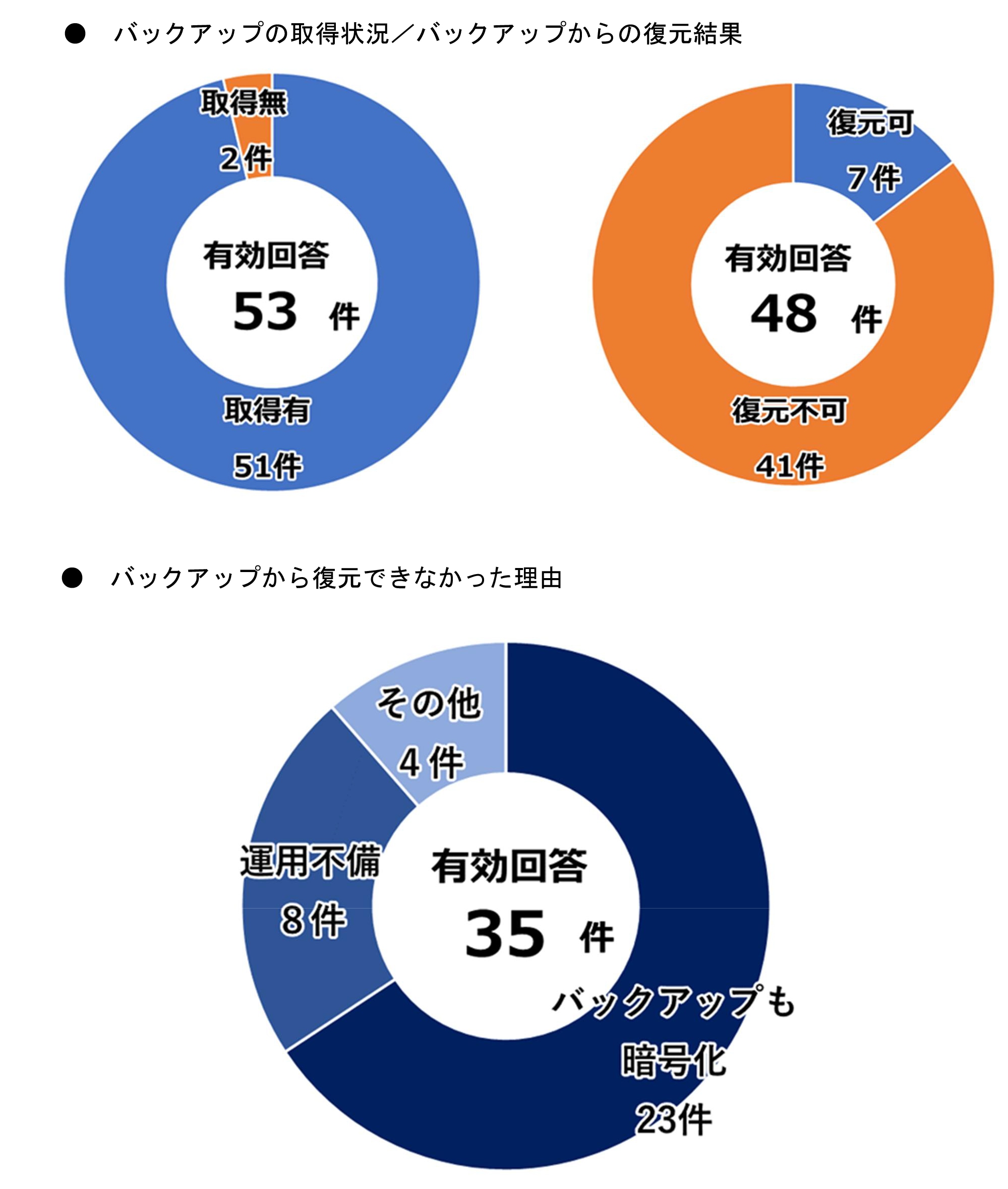

警察庁の統計によればランサムウェア被害からの復旧には平均2カ月を要し、復旧コストは平均1億円に達します。さらに深刻なのはバックアップを取得していた企業のうち85%が復元できなかったという事実です。その理由としてもっとも多かったのが「バックアップも暗号化された」というものでした。

ランサムウェアの被害に関する統計

出典:警察庁サイバー警察局「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」(令和7年9月)

ランサムウェアをはじめとしたサイバー攻撃は、自然災害に酷似していることから「サイバー災害」とも呼ばれます。たとえば豪雨災害は局地的大雨(初期被害)→河川氾濫(二次被害)→広域浸水・土砂崩れ(壊滅的被害)というように進み、一方でサイバー災害はランサムウェア侵入(初期被害)→バックアップ破壊(二次被害)→データ暗号化・情報漏えい(壊滅的被害)と進行します。

しかし、両者には決定的な違いが3つあります。第1に予測の可否です。豪雨は気象予報で予測可能ですが、サイバー災害には「予報」はありません。24時間365日、世界中から予告なく攻撃されます。第2に対策の有効期限です。豪雨はハザードマップや避難訓練で備えられますが、サイバー攻撃は手口が進化するため、過去の訓練などでは対応できません。第3に復旧手順の不確実性です。自然災害は復興手順が確立されていますが、サイバー災害は毎回異なる対応が必要になります。

攻撃の「ビジネス化」がサイバー災害の脅威を加速している

サイバー災害の被害拡大の背景には、攻撃の「ビジネス化」があります。その一因がランサムウェアをサブスクリプション形式で提供し、身代金の一部を手数料として受け取るビジネスモデル「RaaS(Ransomware as a Service)」の台頭です。これにより、技術力のない攻撃者でも月額料金を支払うだけでランサムウェアを利用可能になりました。さらに、初期侵入の専門家であるIAB(Initial Access Broker)も登場しています。IABは企業ネットワークへの侵入に成功すると、そのアクセス権をダークウェブで販売します。ランサムウェア実行犯はこれを購入し、すぐに攻撃を開始できます。

こうして「侵入専門家」「暗号化専門家」「交渉専門家」という分業体制が確立され、Qilin、Akira、RansomHouseなどの攻撃グループが活発化しました。このような攻撃を加速させているのが、AI技術とダークウェブです。AI技術によりフィッシングメールの自動生成、脆弱性の自動探索、攻撃の自動化が可能になりました。ダークウェブでは認証情報、攻撃ツール、侵入経路が商品として取り引きされています。さらに修正プログラムが提供される前に攻撃するゼロデイ攻撃も増加しており、従来の防御策では対応が困難です。攻撃者は高度な技術を必要とせず、いつでも世界中から攻撃可能な環境が整備された結果、サイバー災害は「いつか襲われるかも」から「いつか必ず襲われる」脅威へと変わりつつあります。

ランサムウェアも進化しています。従来はデータ暗号化のみでしたが、現在はダブルエクストーション(二重恐喝)が標準化されています。データ暗号化に加え、事前に窃取した情報を公開すると脅して身代金を要求する手法です。身代金を支払っても復旧の保証はありません。さらに深刻なのがバックアップも標的になっている点です。近年のランサムウェアはバックアップサーバーも探索し、同時に暗号化します。 警察庁の統計ではバックアップを取得していた企業の85%が復元できず、その理由として「バックアップも暗号化された」が最多でした。

一般的なBCP(事業継続計画)対策は、自然災害によるオフィス被災やシステム故障などの物理的損害を想定しています。しかし、サイバー災害では物理的に無傷でもデータやシステムが標的となり、事業が完全停止します。バックアップも暗号化され、復旧の前提が成立しないのです。このため、サイバー災害専用の事業継続計画が不可欠です。システム停止時の代替手段、バックアップ隔離保管、暗号化からの復旧手順、情報開示プロセスを事前整備したサイバーBCPが必要となります。

そのためには、単なる「防御」ではなく、攻撃されても素早く復旧できる力「サイバーレジリエンス(サイバー災害からの回復力)」の強化がカギとなります。そしてサイバーBCPと従来のBCPを統合することで、自然災害にもサイバー災害にも対応できる、真の事業継続体制が実現できるのです。

ちなみにサイバーレジリエンスと似た言葉に、「デジタルレジリエンス」があります。両者の違いは対象範囲です。サイバーレジリエンスがサイバー攻撃からの回復力に特化しているのに対し、デジタルレジリエンスは システム故障やデジタル技術の変化への適応力も含む、より広範な概念です。本記事では、サイバー攻撃に焦点を当てたサイバーレジリエンスの強化について解説します。

それでは、サイバーレジリエンスを強化するためには何が必要なのでしょうか。実際の被害事例を分析すると、多くの企業が共通して直面している課題が見えてきます。

サイバー災害対応の3つの課題、求められる3つの新常識「ゼロトラスト」「SOC」「MSSP」

実際の被害事例から、サイバー災害のインシデント対応では3つの課題が浮き彫りになっています。まず「初動対応の遅れ」です。侵入から発見まで平均60日の潜伏期間があり、週末や夜間の攻撃では担当者不在による判断遅延が発生します。続いて「復旧対応の長期化」です。バックアップ破壊で復旧不能となり、システム依存関係が複雑で復旧に向けた優先順位の判断が困難になります。さらに「被害拡大防止の失敗」です。初期封じ込めに失敗して、サプライチェーン全体に波及、証拠保全不備で原因究明が不能になり、情報開示遅延で二次被害が発生します。こうした課題の解決に向けて、従来の古い常識をリセットして新しい常識にアップデートする必要があります。

-

古い常識①「バックアップがあるから大丈夫」

「バックアップがあるから大丈夫」という常識は、もはや過去のものです。近年のランサムウェアはバックアップサーバーも探索し、同時に暗号化します。オンラインでアクセスできるバックアップはすべて攻撃対象となります。オフライン・隔離・定期的復旧テストでの運用が必須です。 -

古い常識②「VPNがあるから安全」

「VPNがあるから安全」という常識も崩壊しています。VPN機器自体の脆弱性を悪用した侵入が急増しています。警察庁調査では、ランサムウェア感染経路の8割がVPNやリモートデスクトップ経由でした。安易なID・パスワード、不要アカウント放置が原因です。 -

新常識①ゼロトラスト「信頼せず、常に検証する」

1つめの新しい常識はゼロトラストです。豪雨災害なら「堤防があるから内側は安全」と考えますが、近年の豪雨では堤防も決壊します。同じくサイバー災害も「VPN(城壁)があるから社内ネットワークは安全」という前提は通用しません。ゼロトラストは「信頼しない、常に検証する」アプローチです。具体的には社内からのアクセスでも「誰が」「どのデバイスで」「どこに」アクセスしているかを毎回確認します。たとえ攻撃者が社内ネットワークに侵入しても本人確認(多要素認証)、デバイス確認(セキュリティ状態チェック)、アクセス権限確認(最小権限の原則)の3段階で阻止します。城壁が突破されても、内側に「検問所」を幾重にも設けることで、被害を最小限に抑えられるのです。

-

新常識②SOC「24時間365日の常時監視」

2つめの新しい常識はSOC(セキュリティオペレーションセンター)です。豪雨警報なら即避難(初動対応)できますが、サイバー攻撃には「警報」がありません。攻撃者は60日間潜伏し、気づいたときには「河川氾濫」目前という状態です。SOCは24時間365日ネットワークを監視し、異変を検知します。具体的には、深夜3時に普段使わない端末から大量データがダウンロードされた、海外IPから管理者権限でログインされたといった「いつもと違う動き」をAIと専門家が即座に発見します。そして異変を検知したら、該当端末をネットワークから自動隔離し、被害拡大を防ぎます。

しかしSOC構築には課題もあります。24時間365日体制の人材確保が困難なことです。セキュリティ人材不足と高額な初期投資が求められるため、中小企業にとってはあまり現実的ではありません。多くの企業に「24時間体制の見張り」を置く余裕がないのが実情です。

-

新常識③MSSP「外部専門家に託す選択肢」

3つめはMSSP(マネージドセキュリティサービスプロバイダー)です。豪雨災害で自治体が単独で対応できない場合、消防や自衛隊など外部の専門組織に支援を要請します。サイバー災害も同じです。自社でSOCを構築できない場合、MSSPに監視・対応を委託します。MSSPなら専門チームが24時間監視し、常に最新の攻撃手口(脅威インテリジェンス)を把握しているため、「昨日まで知られていなかった新たな攻撃」にも即座に対応できます。さらに、万が一攻撃を受けた際の初動対応、定期的な脆弱性診断で「攻撃される前に弱点を発見」できます。つまり、SOC構築なしで、専門家の「知識」「経験」「24時間体制」を手に入れられるのです。

3つの新常識によるサイバー災害対策の本質を整理します。豪雨災害であれば、堤防(物理防御)、警報システム(早期検知)、避難所(緊急避難)が必要です。これに対してサイバー災害ではゼロトラスト(侵入されても内側で阻止)、SOC監視もしくはMSSP(異変を即座に検知)、自動隔離(被害拡大を即座に防止)の3点セットが必須要件となります。重要なのは、この3つを「単独」ではなく「セット」で機能させることです。ゼロトラストで侵入を遅らせ、SOC/MSSPで早期発見し、自動隔離で被害を最小化する。この連携があってこそ、サイバーレジリエンスが実現できるのです。

企業規模別のサイバー災害対策、大企業・中堅・中小それぞれの最適解

サイバー災害には企業規模別の最適解があります。NTTドコモビジネスでは、企業規模別のソリューションをラインナップしています。

-

大企業向け「SentinelOne×Tanium」:防災センター完備の状態

大企業向けの対策は「SentinelOne ×Tanium」の組み合わせです。SentinelOne(AI自律型エンドポイントセキュリティ、ランサムウェアを暗号化前に自動検知・隔離、ワンクリック修復)とTanium(エンドポイント管理・可視化、全端末リアルタイム状態把握、脆弱性一元管理)により、全社的監視・管理体制を構築します。いわば「防災センター完備」の状態です。 -

中堅企業向け「SentinelOne×VxGPlatform」:外部専門家と提携

中堅企業向けは「SentinelOne×VxGPlatform」の組み合わせです。SentinelOne(エンドポイント防御)とVxGPlatform(統合セキュリティプラットフォーム、ネットワーク・クラウド・エンドポイント一元管理、MSSP機能で24時間365日監視)により、「外部の防災専門家と提携」する戦略を構築。重要部分は自社管理し、運用は専門家に委託します。 -

中小企業向け「ゼロトラストスタータープラン×VxGPlatform」:最小限の備えで最大効果

中小企業向けは「ゼロトラストスタータープラン×VxGPlatform」の組み合わせです。ゼロトラストスタータープラン(入門向けゼロトラスト、最小限投資でゼロトラスト実現、VPN脆弱性リスク回避)とVxGPlatform(中小企業にも導入が容易な統合セキュリティプラットフォーム)により、「必要最小限の備えと専門家支援」で限られた予算で最大の効果を実現します。

企業規模に関わらず、エンドポイント+ネットワーク+クラウド、予防+検知+対応+復旧、技術+人材+プロセスの統合に加え、万が一の被害に備えてサイバー保険も検討するのが現代のサイバーレジリエンス戦略です。この戦略の遂行に向けて、NTTドコモビジネスは一貫したサポートを提供します。具体的には導入前(リスク評価・セキュリティアセスメント、危機管理・リスク管理体制の可視化)、導入時(段階的展開・既存環境統合、事業影響最小化)、導入後(24時間365日監視・インシデント対応、MSSP価値の提供)、継続的改善(訓練・演習・脅威インテリジェンス、実インシデント対応能力向上)という各フェーズで支援します。

こうした技術的対策に加えて重要なのが、組織全体の備えです。優れたセキュリティソリューションを導入しても、「攻撃されたらどう組織的に動くか」が決まっていなければ、初動対応が遅れ被害が拡大します。そこで必要になるのが、サイバーBCPの策定と統合です。サイバーBCPとは、サイバー災害発生時の具体的な行動計画です。「システムが止まったらどの業務を優先するか」「どこにバックアップを隔離保管しているか」「データが暗号化されたらどう復旧するか」「情報漏洩を誰がいつ開示するか」といった実務レベルの手順を事前に定めておきます。

特に重要となるのが、サイバー災害が発生した際の組織体制と役割分担の明確化です。災害対策本部(経営会議:社長、CISO、CRO)を中心に、SOC/CSIRT(情報システム部)が技術対応、広報部が記者会見・ユーザー通知、法務部が法的対応、財務部が補償対応を担当します。さらに警察、監督省庁、個人情報保護委員会といった外部組織との連携体制も整備します。発生から3~5日以内の報告・開示が社会的説明責任を果たすうえで不可欠です。

そして、このサイバーBCPを従来のBCP(自然災害対応)と統合することで、事業継続の実効性が高まります。自然災害でもサイバー災害でも「誰が」「何を」「どう判断するか」が明確化できれば、どのような災害でも事業継続可能な体制を構築できるようになるのです。

最後に、サイバー災害の被害最小化には4つの柱があります。第1に侵入させない「予防」です。ゼロトラストや脆弱性管理、従業員教育により攻撃の入口を塞ぎます。第2にすぐに気づく「早期検知」です。SOC監視や異常検知、ログ分析により攻撃を早期に発見します。第3に素早く止める「即応対応」です。自動隔離やインシデント対応チーム、初動対応マニュアルにより被害拡大を防ぎます。第4に確実に戻す復旧力(サイバーレジリエンス)です。オフラインバックアップや復旧手順書、定期復旧訓練により、確実に事業を再開します。

サイバー災害は、「しっかりした備え」で被害を最小化できます。攻撃前にサイバーレジリエンスを強化し、企業規模に応じた最適戦略を選択し、専門パートナーと「備え」を構築することが重要です。サイバー災害はもはや他人事ではなく、自然災害と同等以上の備えが必要な時代となりました。いますぐ行動を起こし、企業と社員の未来を守りましょう。