能動的サイバー防御とは、国や重要インフラなどに対する安全保障上の懸念を生じさせる重大なサイバー攻撃のおそれがある場合、未然に排除して積極的に対応するための戦略のことです。

2022年12月の閣議決定による国家安全保障戦略では、以下のように定義されています。

同法案は、2025年2月に閣議決定、同年5月の参議院本会議で成立に至りました。今後、2026年から2027年にかけて段階的に施行される予定です。

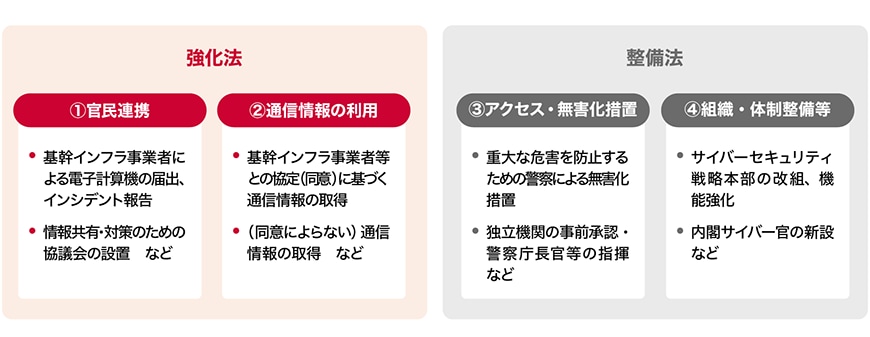

能動的サイバー防御に関連する法律は、以下の2つで構成されています。

| 正式名称 | 通称 | 概要 |

|---|---|---|

| 重要電子計算機に対する不正な行為による被害の防止に関する法律 | サイバー対処能力強化法(強化法) |

|

| 重要電子計算機に対する不正な行為による被害の防止に関する法律の施行に伴う関係法律の整備等に関する法律 | サイバー対処能力強化法整備法(整備法) |

|

これらの法律により、ガスや電気、水道、金融、物流といった基幹インフラ事業者がサイバー攻撃を受けた際などに、政府への情報共有が義務付けられます。

政府も民間事業者に対して、サイバーセキュリティの確保に必要な情報を提供することも定められるなど、官民連携の強化が実施される運びとなりました。政府は通信事業者から通信情報を取得して分析を行い、サイバー攻撃による被害の拡大防止に有益な情報を事業者へフィードバックする取り組みみを進めることとなります。

また、攻撃サーバーの特定後、警察・自衛隊が設備にアクセスして無害化を行う体制も導入されます。

“武力攻撃に至らないものの、国、重要インフラ等に対する安全保障上の懸念を生じさせる重大なサイバー攻撃のおそれがある場合、これを未然に排除し、また、このようなサイバー攻撃が発生した場合の被害の拡大を防止するために能動的サイバー防御を導入する。そのために、サイバー安全保障分野における情報収集・分析能力を強化するとともに、能動的サイバー防御の実施のための体制を整備する”

引用:サイバー対処能力強化法※1及び同整備法※2について|内閣官房(PDF/3,719KB)