サイバーセキュリティとは?

DX時代の脅威から最新の動向、対策を解説

DXを推進していこうとする企業に対し、NTTドコモビジネスではIoTソリューションを通じてセキュリティ課題解決の支援をしています。

企業や組織のセキュリティリスクは増大の一途をたどり、ランサムウェアや標的型攻撃のニュースは世間からも高い関心が寄せられています。データ侵害が発生すると、被害対応や事業機会の損失による被害額は1件あたり平均して数億円規模に達するとの調査もあります。企業の信頼と存続に関わる最大のリスクであり、サイバーセキュリティへの対応はどの企業にとっても無視することのできない課題となっています。

本記事では、サイバーセキュリティの基本的な考えと、多様化・巧妙化する最新の具体的な脅威をもとに、企業が今すぐ取るべき具体的な対策を解説していきます。

サイバーセキュリティとは?基礎知識とその重要性

サイバーセキュリティの持つ意味や重要性を正しく認識することで、自社にとって必要な対策が見えやすくなります。

サイバーセキュリティと情報セキュリティは何が違うか

セキュリティ対策の領域では「サイバーセキュリティ」以外に「情報セキュリティ」という用語が使われることがあります。定義として、情報セキュリティは紙の文書など非デジタル情報も含んだ情報全般の保護を指すセキュリティの概念であり、サイバーセキュリティはその中でもインターネットやコンピューターネットワークに関連するリスクへ対処する技術的アプローチを指します。

対象の違いはありますが、情報セキュリティでもサイバーセキュリティでも、3大要素(CIA)をいかに確保するかが大切になってくるという基本的な考えは共通しています。

| 要素 | 定義 | 不十分な場合の脅威 |

|---|---|---|

| 機密性(Confidentiality) | 許可された人のみが情報にアクセスできること | 不正なデータアクセス、情報漏えいによる信用の失墜 |

| 完全性(Integrity) | 情報の正確性と信頼性が確保されていること | データの改ざん、虚偽の記録による意思決定への支障 |

| 可用性(Availability) | 必要なときに情報にアクセスできること | ダウンタイムの発生による顧客の不満や財務的損失 |

なぜ今、サイバーセキュリティが重要とされるのか

サイバーセキュリティの重要性が増している理由は、主に①法規制やコンプライアンス、②サプライチェーン全体のリスク増、③DX推進の土台の3つの観点で考えられます。

| 法規制やコンプライアンス | 企業の機密情報の取り扱いは、消費者や取引先との信頼維持に必須。国内で個人情報保護法の罰則が強化されただけでなく、GDPR(欧州連合の一般データ保護規則)が域外に適用されることもあるなど、国境を越えてコンプライアンスの要求が高まっている。 |

|---|---|

| サプライチェーン全体のリスク増 | 対策が相対的に手薄な中小規模の業務委託先や取引先を侵入口として狙い、そこを踏み台にして主要企業を攻撃する手法(サプライチェーン攻撃)が頻発。自社のみでなく、サプライチェーン全体での対策が不可欠になっている。 |

| DX推進の土台 | 競争力の維持・強化のためDXが推進される中、デジタル技術の利用拡大は必然的にセキュリティ上のリスクを増大させる。セキュリティ対策はDXと同時に取り組まなければならず、コストではなく企業価値と競争優位性を高めるための経営投資という観点が必要。 |

サイバーセキュリティ対策によって自社を攻撃から守ることが重要なのは当然ですが、実際はより広範な企業活動へ影響が及んでいます。守りの側面でも攻めの側面でも、サイバーセキュリティは経営課題の1つとして取り組むべきテーマとなっているのです。

詳しく見る企業を狙う最新のサイバー脅威とトレンド

前述のとおり、サイバーセキュリティとはサイバー脅威に対処する技術的アプローチです。現在の企業を取り巻くサイバー脅威を具体的にイメージできると、より対策を検討しやすくなります。

特に注意が必要なサイバー攻撃の代表例

特に注意が必要な攻撃は主に3種類に分類されます。

ランサムウェア

パソコンやサーバーのシステムをロックしたり、ファイルを暗号化したりすることで機器を使用不能にし、その復旧と引き換えに身代金(ransom)を要求する攻撃です。不特定多数を狙う「ばらまき型」の手口から、最近では特定組織のネットワークへ侵入する「侵入型」の手口へシフト。事前にデータを窃取して支払いに応じなければ情報を公開すると脅す「二重恐喝」や、暗号化をしないため脅迫があるまで被害に気付けないような「ノーウェアランサム」といった巧妙化した手口も確認されています。

標的型攻撃メール

機密情報などの窃取を目的として特定組織や個人に対して行われる攻撃です。実在する送信者を詐称し、受信者に関係のありそうな件名や過去のメールを改変した本文を組み合わせて業務上のメールと区別がつかないような巧妙なメールが用いられます。国内シンクタンクや政治家などを狙った大規模な攻撃では、一例としてマスコミ関係者を詐称する「取材のご依頼」と題したメールが送られていました。マルウェアを仕込んだ添付ファイルやURLを展開すると感染し、ビジネスシーンで一般的なMicrosoft Office文書に偽装したファイルの使用も確認されています。

不正アクセスと情報漏えい

不正アクセスによる情報漏えいもメジャーな攻撃ですが、拡大するクラウドサービスを標的としたものが増加しています。ある事例ではマルウェアによって窃取された顧客認証情報が、多要素認証を有効にしていないアカウントへの不正アクセスに使われました。このようにクラウドサービスそのものを侵害するのではなく、クラウドを経由することで脆弱なアカウントや機器が狙われてしまうことがあります。

最新のサイバー攻撃トレンドと予測

技術の進歩やビジネス環境の変化により、攻撃者が使う手段や狙う標的が多様化・巧妙化しています。

AIを悪用した攻撃

生成AIの急速な発達により、フィッシングメールの効率化や標的にパーソナライズされた自然なメッセージの大量生成が可能になりました。また、ディープフェイクとよばれる本物と見分けがつかないような偽の画像・動画・音声は詐欺や恐喝、世論操作に悪用されています。AIによるサイバー犯罪の工程の効率化や参入障壁の引き下げも懸念されており、今後もますます攻撃の数・成功率が向上していくことが指摘されています。

IoTデバイスの脆弱性を突いた攻撃

確認されている不審な通信のうち約3割以上がIoT機器を狙った攻撃に分類されています。機能や性能が限られるうえに遠隔に置かれることも多いIoT機器は監視が行き届きにくく、対策が後手になってしまうケースが多くなっています。IoT機器がマルウェアに感染してしまうと、DDoS攻撃や不正アクセスの踏み台として悪用され、システムダウンや情報漏えいといった被害につながります。

リモートワーク環境への攻撃

出社することが当然だった従来は、社内ネットワークと外部の境界を守る「境界防御モデル」が有効でした。ところが、リモートワークが定着したことによって、社内ネットワークの外部にあるVPN機器やリモートデスクトップが攻撃のメインターゲットになりつつあります。特に、VPN機器はインターネットから直接アクセスが可能なので狙われやすくなっています。脆弱性を突かれてしまうと容易に侵入できてしまうため、情報窃取やランサムウェア感染を許してしまいます。

【実践】企業が取るべきサイバーセキュリティ対策の全体像

サイバーセキュリティは単一の施策では完結しません。防御策だけでなく攻撃を許してしまった後の対応策も含め、多面的な検討や日頃からの想定が重要になります。

技術的な防御策として有効な多層防御

サイバー攻撃を完全に防ぐことは困難であるため、特定手段にのみ頼るのではなく、複数のセキュリティ対策を組み合わせる「多層防御」が有効です。

エンドポイントセキュリティ

エンドポイントセキュリティとは、パソコンやサーバーなど、ネットワーク環境の末端をマルウェア感染や不正アクセスなどから守る対策です。侵入を許してしまったあとに感染した端末を切り離すなど迅速な対応を可能にするEDR(Endpoint Detection and Response)が注目されています。侵入を防ぐアンチウィルスソフトも発展しており、機械学習を使ったNGAV(Next Generation Anti-Virus)が登場しています。

ネットワークセキュリティ

複数のセキュリティ機能を統合するUTM(統合脅威管理)や、不正侵入の検知・防止を行うIDS/IPSを活用して、ネットワークの入口(外部環境との接続点)における防御を固める対策です。また、ネットワーク内部においても通信の可視化と制御を行うマイクロセグメンテーションを導入することで、侵入を許してしまった場合でも侵害範囲の拡大を抑えることが可能になります。

クラウドセキュリティ

クラウド環境の普及によって業務情報を自社システム外に保管するケースも増える中、データの持ち出しや流出への対策としてはファイルの暗号化やDLP(Data Loss Prevention)が検討されます。DLPは組織のネットワーク内外のデータ移動を監視・特定・制御して機密データの不正な開示を防ぐものです。また、クラウドネイティブ環境におけるさまざまなリスク管理を包括的に提供するCNAPP(Cloud Native Application Protection Platform)も有効な施策です。

人的・組織的な防御策は最重要施策

セキュリティソフトなどによる対策は不可欠ですが、組織や従業員のセキュリティ意識が不十分ではリスクに対処しきれません。人や組織の体制面の見直しも、サイバーセキュリティにおいては重要な意味を持ちます。

セキュリティポリシーの策定と周知

情報セキュリティに関する基本方針を作成し、従業員や関係者に周知する必要があります。簡潔で分かりやすい文書を作成しましょう。また、単なる規制で終わらせるのではなく、安全性は確保したうえで、働き方が大きく変わっている現状にあわせて従業員が快適に利用できる環境を整備することも重要です。

全従業員向けのセキュリティ教育・訓練

標的型攻撃メールなどを想定した教育や啓発、訓練を定期的に実施し、セキュリティリテラシーを向上させます。従業員一人ひとりが「身に覚えのない添付ファイルは開かない、怪しいリンクはクリックしない」という意識を持つことが重要です。

インシデント発生時の対応体制

インシデントが発生した際に迅速に動くことができるよう、被害の拡大や再発を防ぐための司令塔を平時から整備しておく必要があります。対応能力を高めるためには、経営層まで含めた訓練が有効です。また、発生してしまったインシデントに対しては速やかに報告をした行動を評価する風土を醸成しておくことが、被害の最小化につながります。

物理的な防御策とバックアップ戦略

機密データや媒体は物理的に被害から守ることも大切になります。また、ランサムウェアによるデータの暗号化などの被害に対してはバックアップからの復旧を前提にした対策が必要です。

入退室管理や機器管理などの物理セキュリティ

インシデントは外部からの攻撃だけでなく、内部不正によっても発生します。入退室管理や監視カメラの設置などの物理的な対策によって内部不正による情報漏えいを防ぐことができます。また、重要情報が記録された媒体は、紛失や盗難を避けるために適切に施錠管理しましょう。

データのバックアップと復旧計画

攻撃から復旧するためのバックアップデータには、複数の方式を採用することが推奨されます。システムに接続されている場合はバックアップごと暗号化されることも考えられるため、少なくとも1つはテープデバイスなどオフライン環境に置きましょう。復旧が可能か事前に検証しておくことも重要です。また、BCP(事業継続計画)やDR(災害復旧)を策定している組織でも、サイバー攻撃は想定していない場合があります。特にランサムウェア被害は業務継続に大きな影響を与えるため、BCPやDRの策定時には、自然災害に加えて考慮しておきましょう。

ドコモビジネスが実現する「攻め」のセキュリティ戦略

NTTドコモビジネスでは、通信事業のノウハウを活かしたIoT・DX支援に取り組んでおり、お客さまのサイバーセキュリティ対策にあたって、高いセキュリティ性を備えながらも運用負荷を軽減可能なソリューションを提供しています。

DX推進を止めない「ゼロトラスト」への転換

「企業を狙う最新のサイバー脅威とトレンド」の章で触れたとおり、急増するIoTデバイスや働く環境の変化が攻撃者に狙われ、従来の「境界防御モデル」は限界を迎えています。一方で、DXは事業継続性や競争優位性の確保のために避けては通れない道でもあります。安全性を確保しながらもDX推進を止めないためには、すべてのアクセスを信頼しないという前提で常に検証を行う「ゼロトラストモデル」への移行が必須です。個人を識別するアイデンティティ(ID)が、これから守っていくべき“境界”となっていくのです。

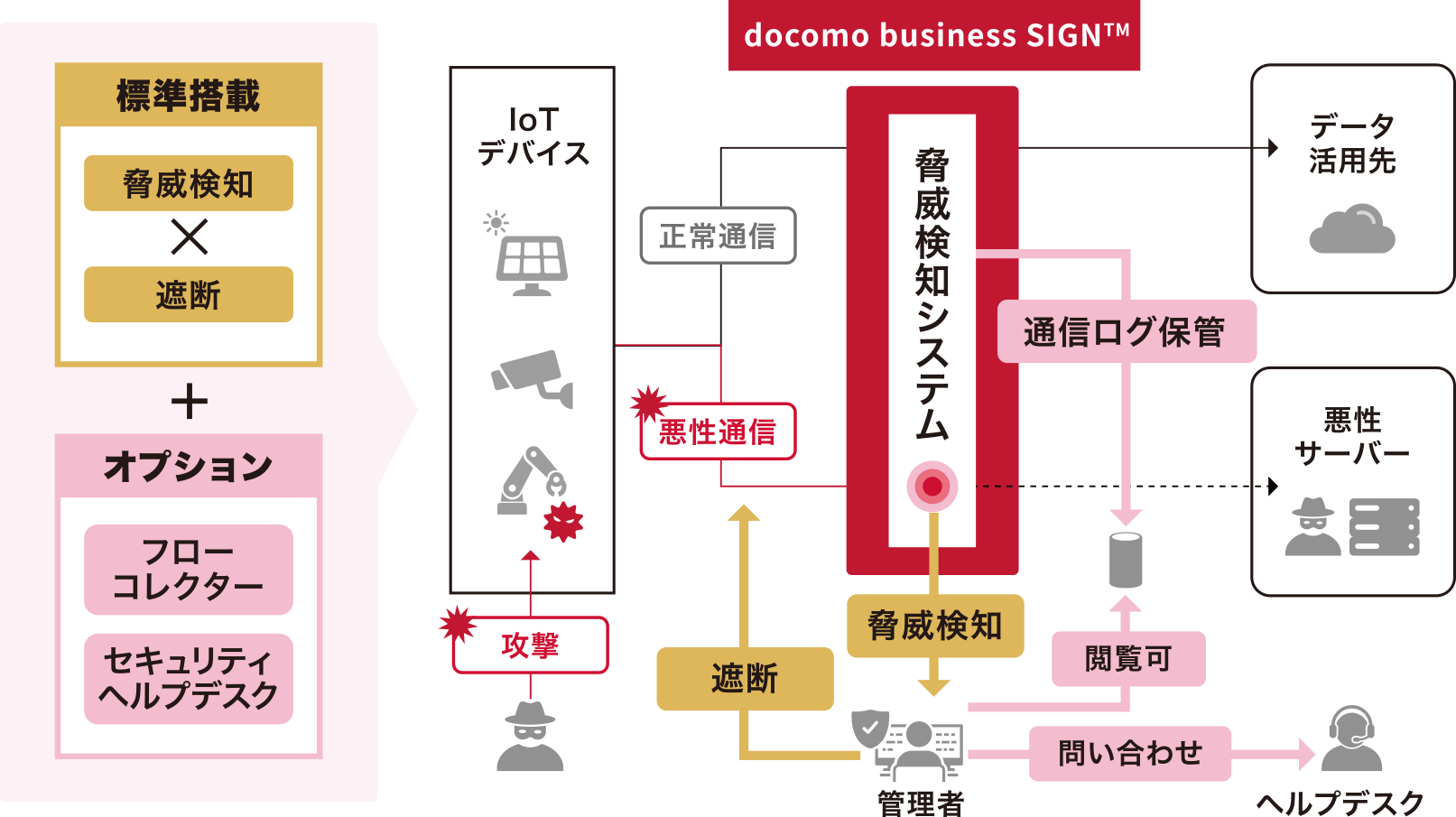

IoT化の陰に潜むセキュリティリスクに「docomo business SIGN™︎」が利く

docomo business SIGN™︎はIoT機器のセキュリティ課題を解決するために、ネットワークとセキュリティを一体で提供するサービスです。特許取得のセキュリティ機能が標準搭載されており、通信網内で不正通信を検知し、管理者がSIM単位で通信を遠隔遮断することが可能です。これにより、遠隔地の端末で不正通信が発覚した際も、迅速な対応で被害を最小限に抑えられます。

2025年度中にdocomo business SIGN™で提供予定の「IoT SAFE」では、SIMの高セキュリティ領域(=アプレット領域)に鍵情報と証明書を保管することで部品点数を増やさずIoT機器へセキュリティ機能を付与。さらに、鍵の生成から証明書発行までをゼロタッチで自動化することが可能です。これにより、従来必要だったセキュリティモジュールへの複雑なインストール作業が不要となり、低コストでセキュアな通信を実現。人手を介さないプロセスによって、作業負担の軽減と情報漏えいリスクの低減を両立します。

セキュリティだけじゃない。複雑な設計・運用を、シンプルに

IoT化を進める際には、セキュリティ対策だけでなく、システム設計や運用の複雑さも大きな課題となります。複数の機器やサービスを組み合わせる構成は、負荷が高く、導入のハードルになりがちです。

docomo business SIGN™は、こうした課題に対応するため、用途に応じたテンプレートをご用意。複雑な構成をテンプレート化し、簡単かつ迅速に導入できる仕組みを提供します。これにより、セキュリティを維持しながら、設計・運用の負担を大幅に軽減し、安全でスピーディなIoT活用を実現します。

セキュリティ機能を標準搭載したIoTサービス

まとめ

-

サイバーセキュリティはこれからの経営課題

サイバーセキュリティは近年増加するサイバー攻撃から自分の組織を守るだけでなく、コンプライアンスやサプライチェーン、DXの推進といった観点からも対策が必要となっています。組織をあげて取り組むべき経営課題だと認識することが大切です。

-

巧妙化するサイバー攻撃の手口

技術や通信環境の進歩とともに、サイバー攻撃の手口も巧妙化しています。犯罪の現場でもAIの活用が進められているほか、近年急速に拡大するIoT機器の使用やリモート環境が狙われるケースが多くなってきました。社内ネットワークと外部の境界を防御する従来の「境界防御モデル」は通用しなくなり、すべての通信を信頼しない「ゼロトラストモデル」への転換が必要になっています。

-

サイバーセキュリティは複数の角度から検討する

サイバー犯罪を完全に防ぐことは難しく、ある1つのシステムを導入するだけで解決する問題ではありません。防御策は取った上で侵入を許してしまった場合の対応。組織の体制づくりや従業員のリテラシー向上。外部からの攻撃だけでなく、内部不正も防ぐ。セキュリティ担当者だけでなく、経営層から従業員まで自分ごと化して実効性のあるサイバーセキュリティ対策を練ることが大切です。

NTTドコモビジネスは、強固なセキュリティ基盤とIoTシステムの導入、運用の効率化を通じて、お客さまのIoTデータ活用の促進とビジネス拡大を推進するパートナーとなっていきます。